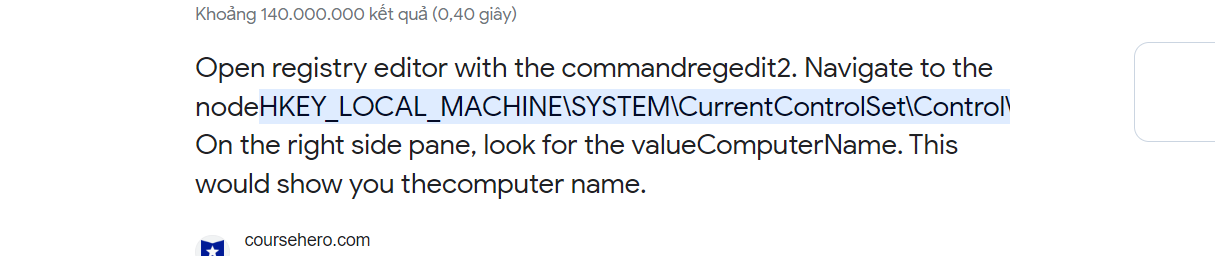

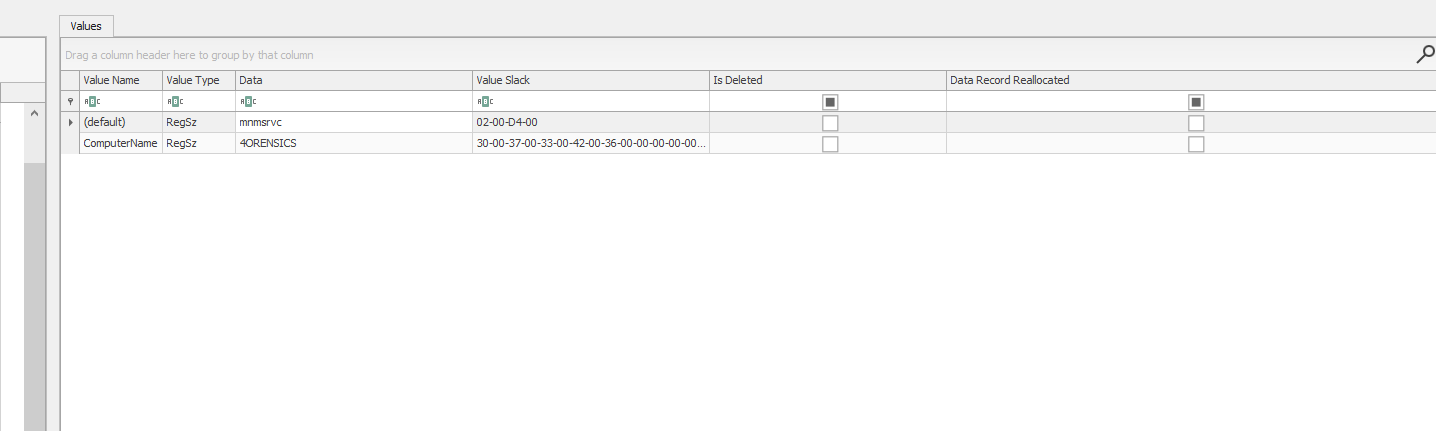

What is the computer name of the suspect machine?

phần này kiến thức chủ yếu liên quan đến hkey local machine

- có thể tham khảo tại: HKEY_LOCAL_MACHINE

search với keyword: computername registry

dùng công cụ registry explorer

dùng công cụ registry explorer

- link tải tool

-> đáp án: 4ORENSICS

-> đáp án: 4ORENSICS

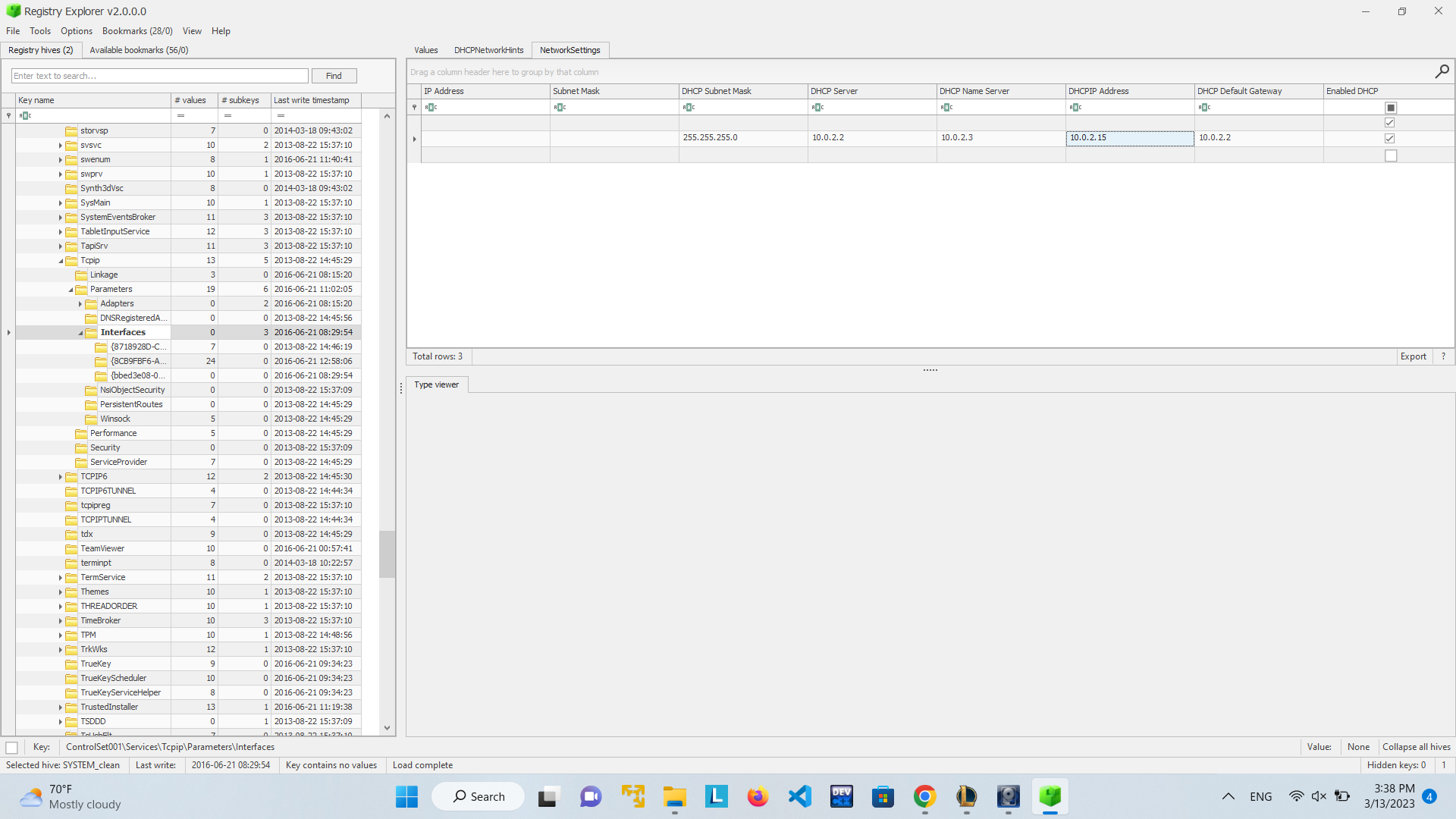

What is the computer IP?

search: computer ip registry và đi theo đường dẫn

ip adress: 10.0.2.15

ip adress: 10.0.2.15

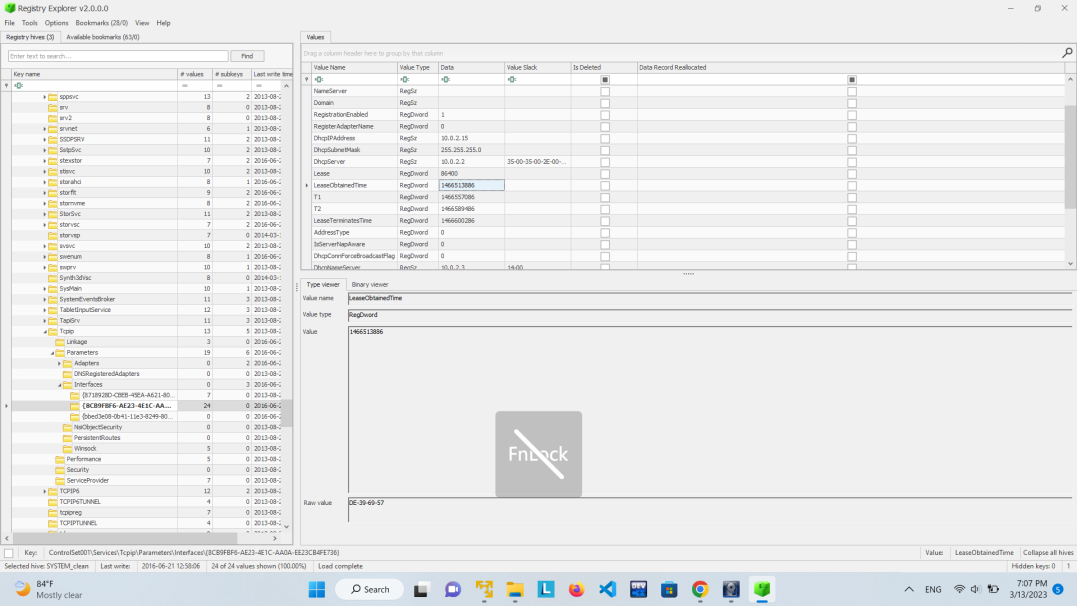

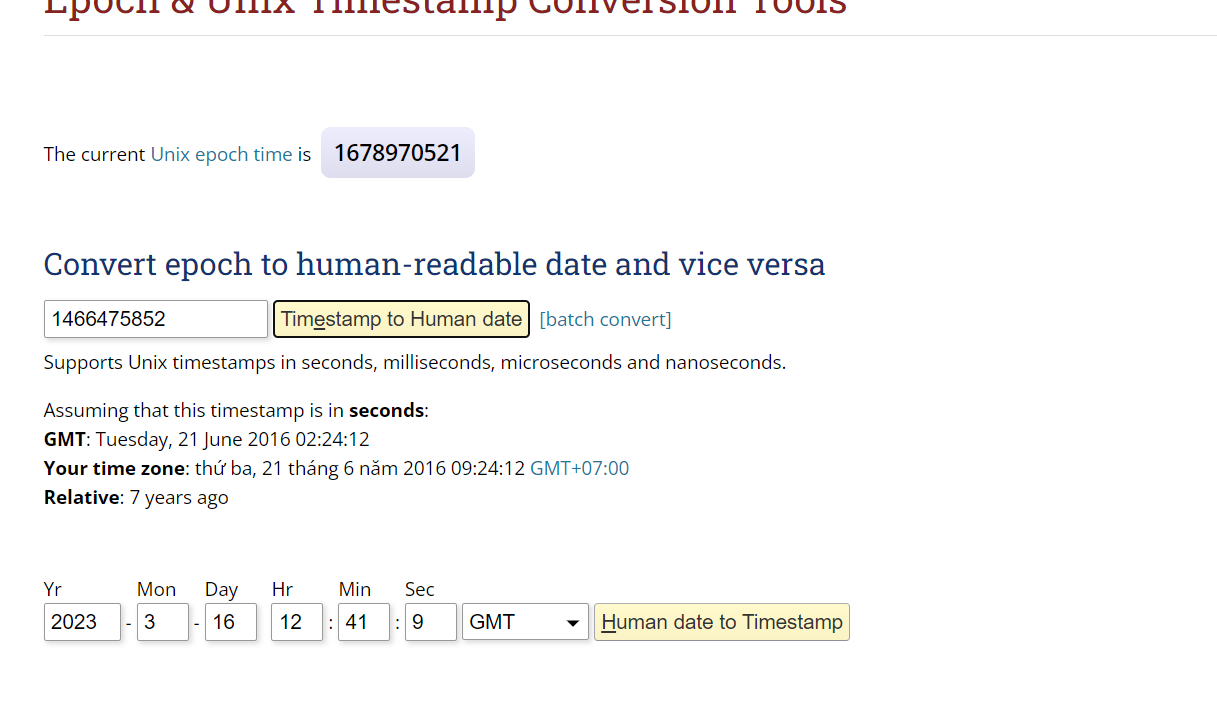

What was the DHCP LeaseObtainedTime?

search như các câu trên

thu được kết quả dạng isotime, có thể dùng python convert hoặc dùng tool online

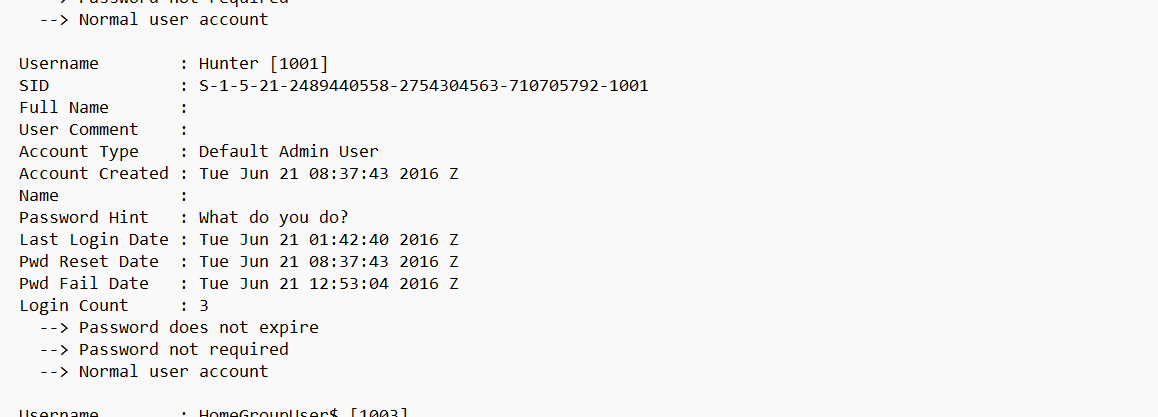

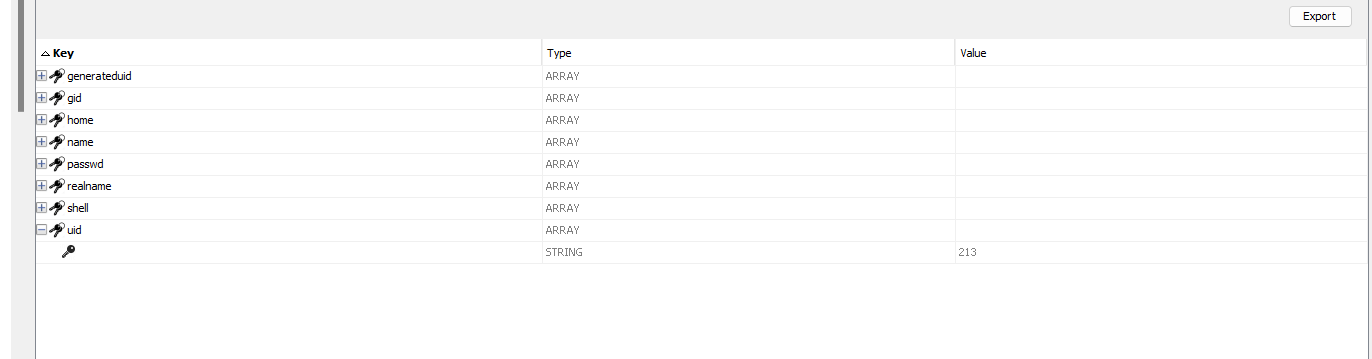

What is the computer SID?

thực hiện search: computer sid registry

What is the computer SID?

thực hiện search: computer sid registry

đi theo path đáp án: S-1-5-21-2489440558-2754304563-710705792-1001

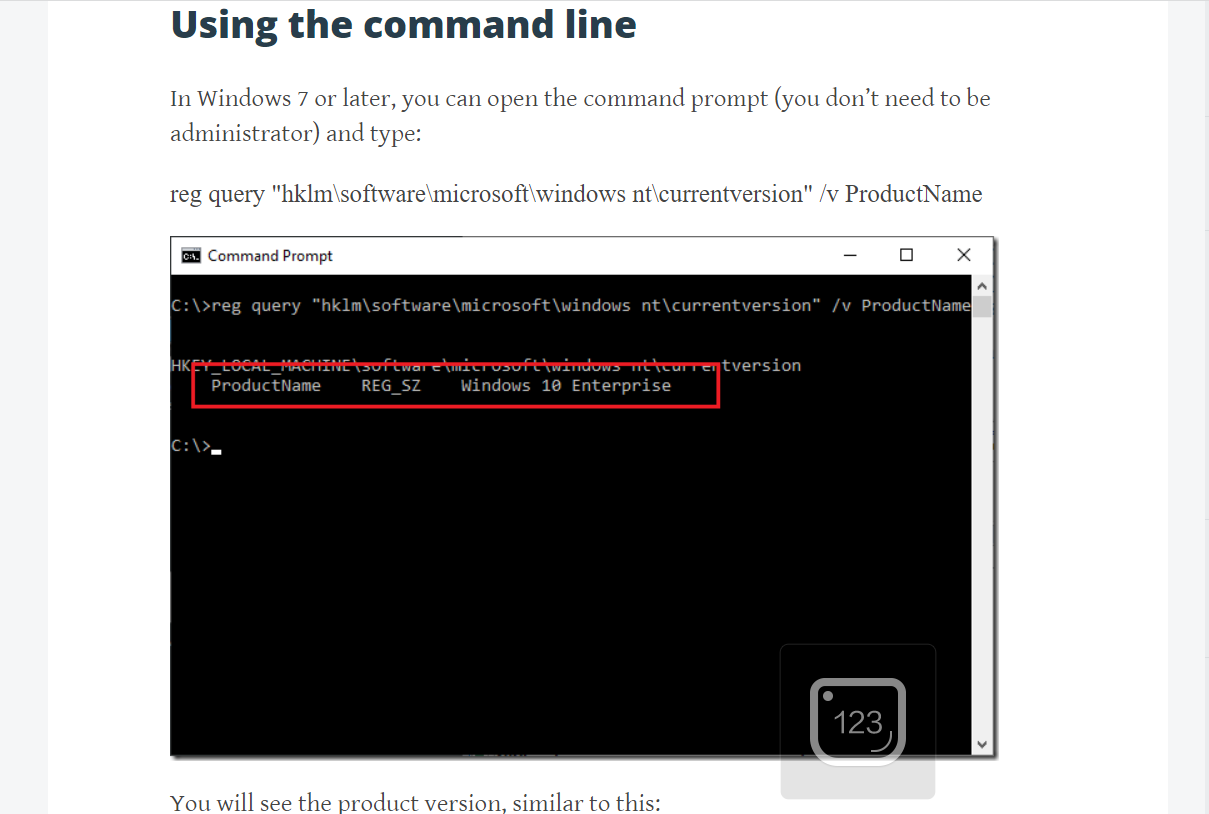

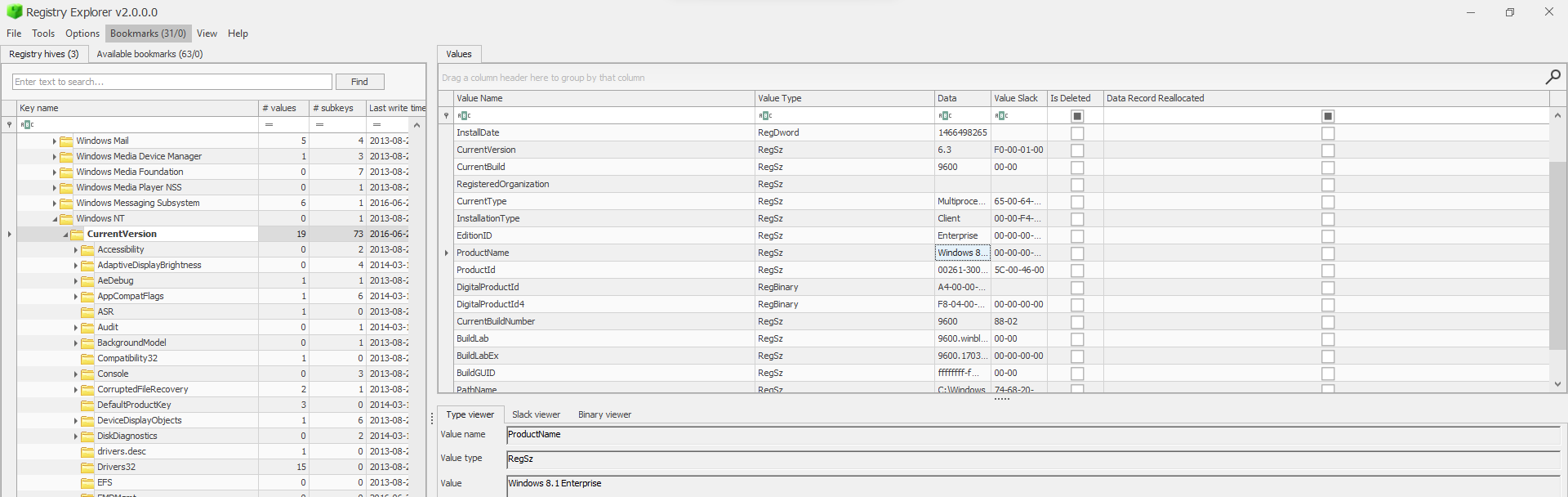

What is the Operating System(OS) version?

- computer version registry

How many times did this user log on to the computer?

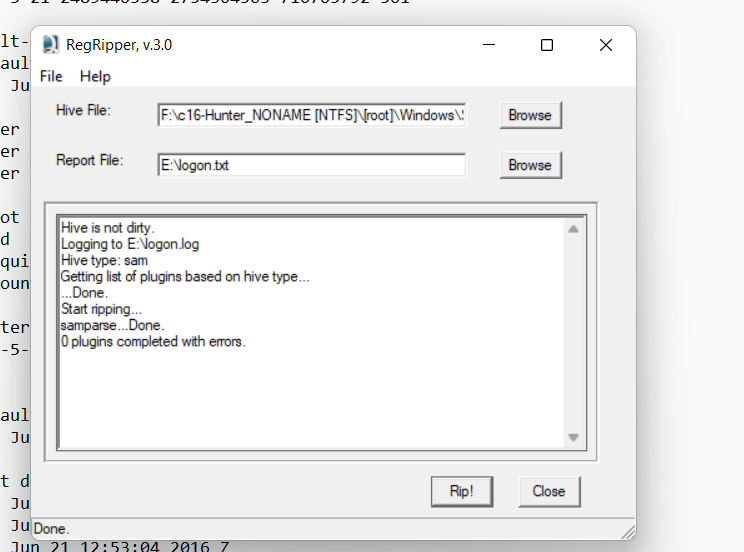

sử dụng công cụ regripper để phân tích hive lấy thông tin

mục đầu là hive mục thứ 2 là thông tin lấy được xuất ra tệp nào

How many times did this user log on to the computer?

sử dụng công cụ regripper để phân tích hive lấy thông tin

mục đầu là hive mục thứ 2 là thông tin lấy được xuất ra tệp nào

xuống user hunter thì số lần log on là 3

xuống user hunter thì số lần log on là 3

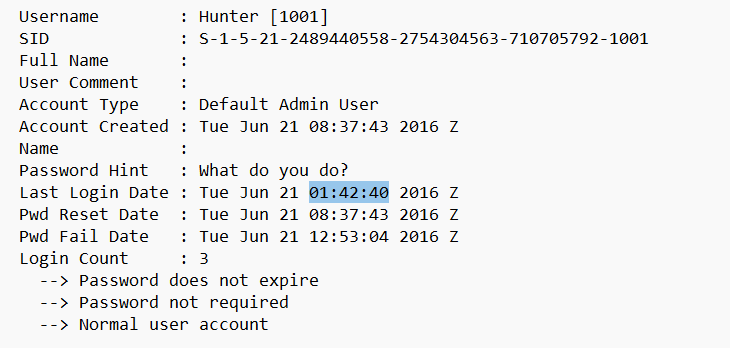

When was the last login time for the discovered account? Format: one-space between date and time

lấy last-login của hunter điền vào

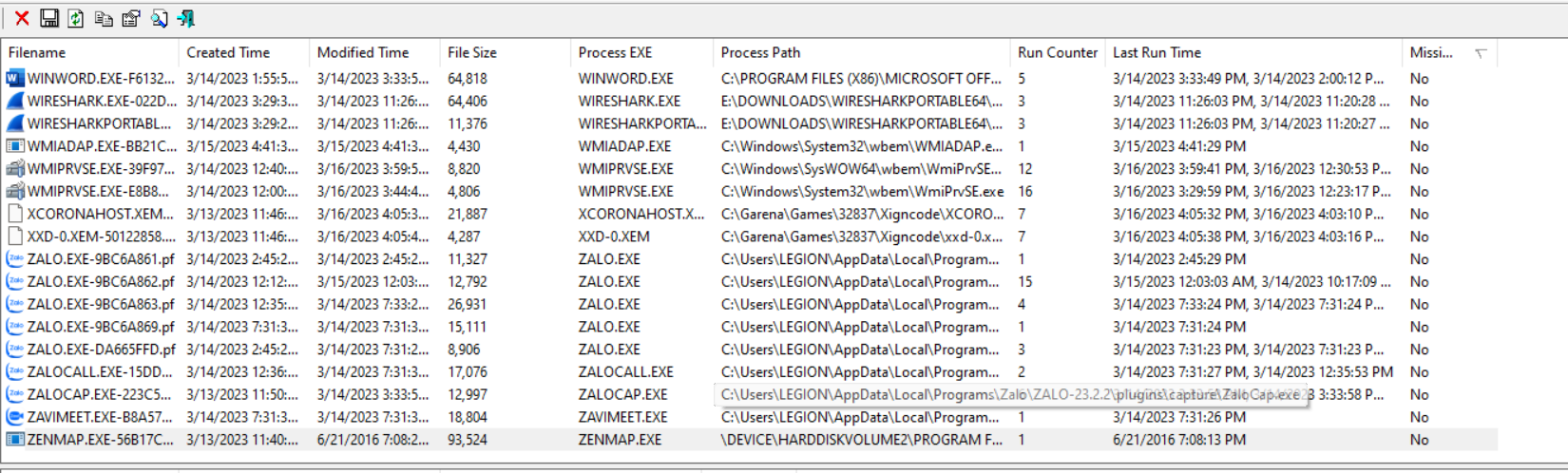

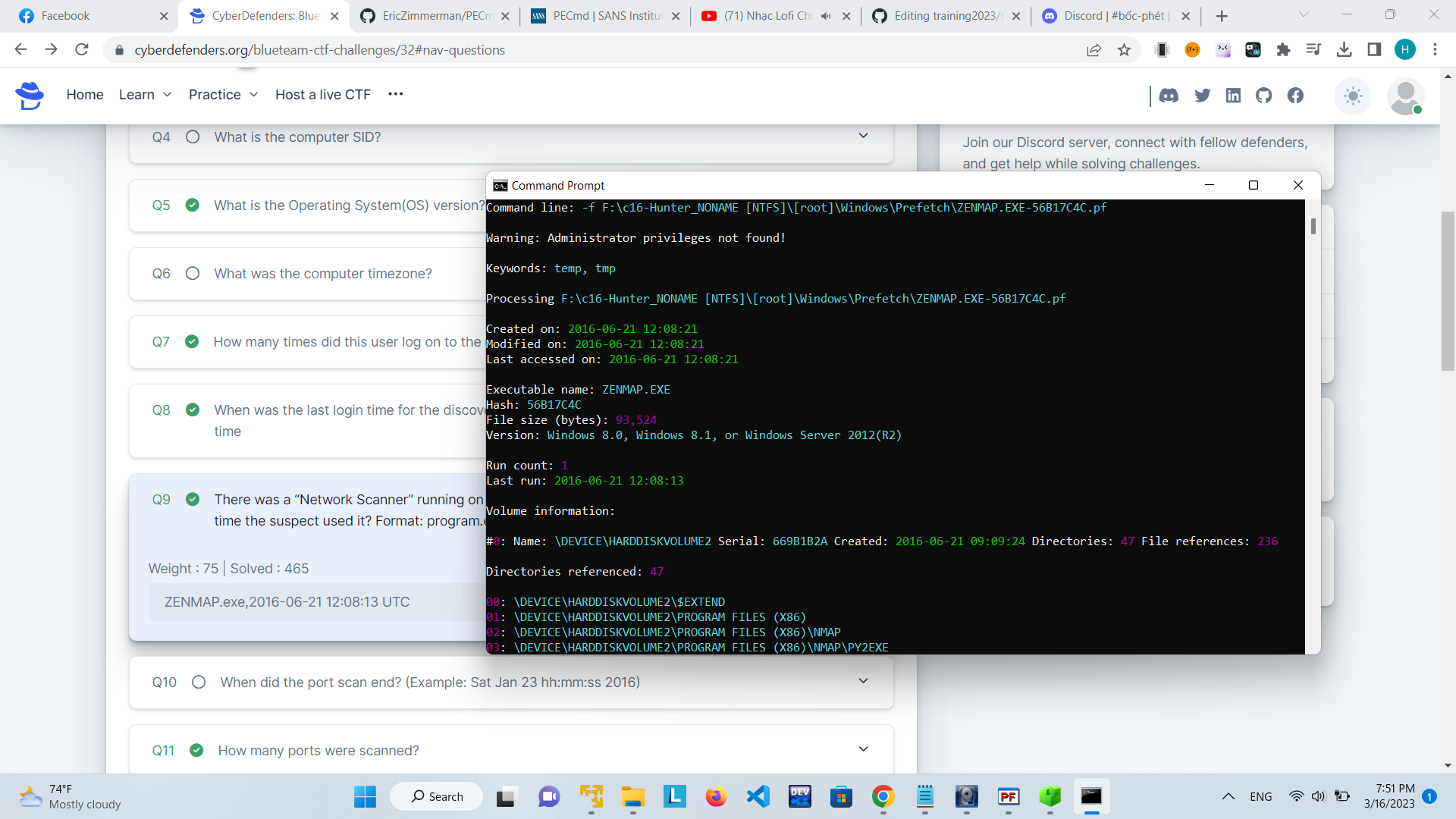

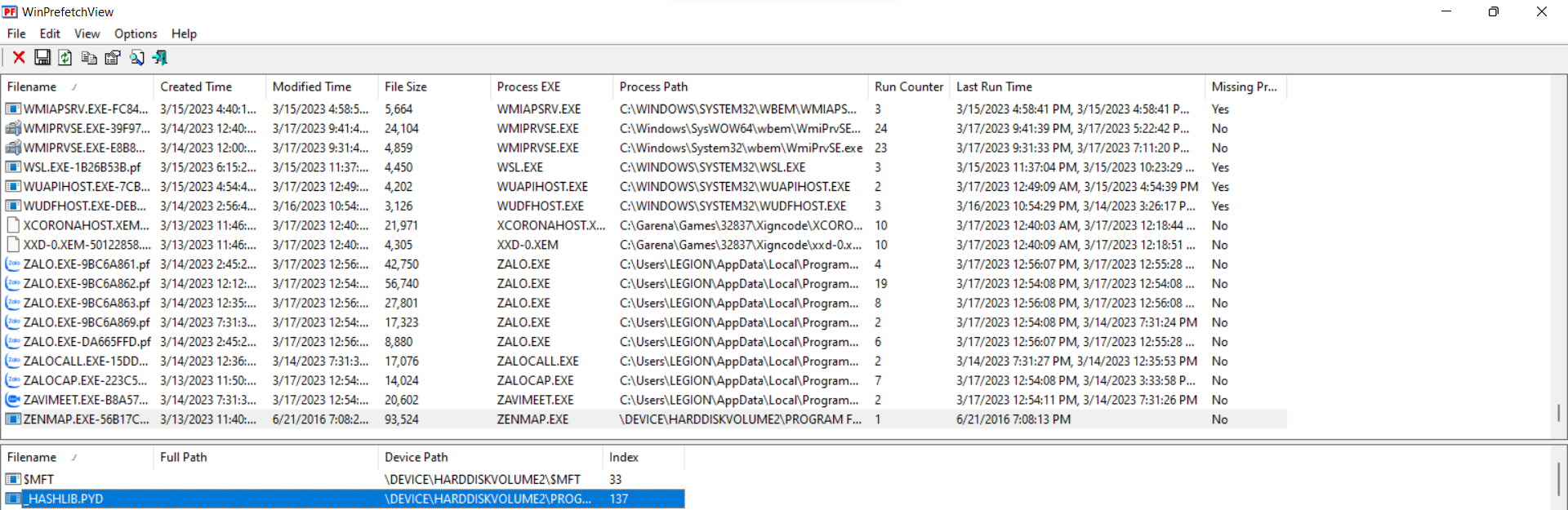

There was a “Network Scanner” running on this computer, what was it? And when was the last time the suspect used it? Format: program.exe,YYYY-MM-DD HH:MM:SS UTC

mount ổ lên máy để lấy file prefecth nạp của tool rồi dùng Pecmd để phân tích

với option -f để chọn file phân tích và path đến file .pf cần phần tích

với option -f để chọn file phân tích và path đến file .pf cần phần tích

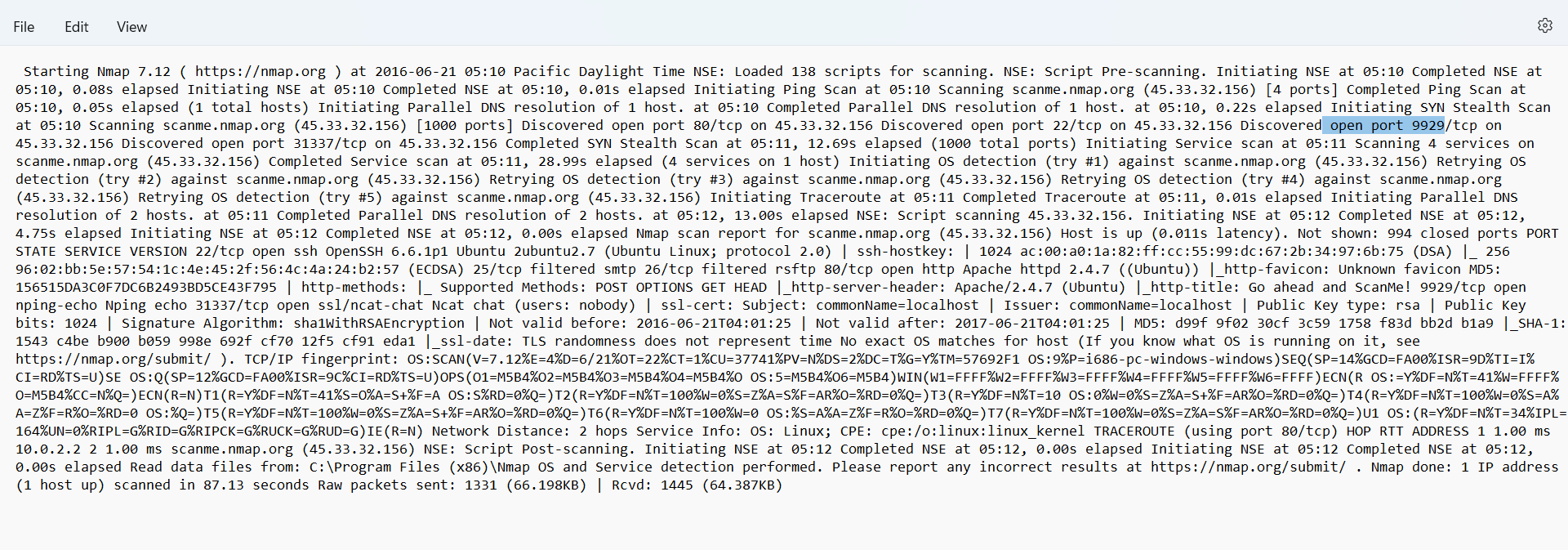

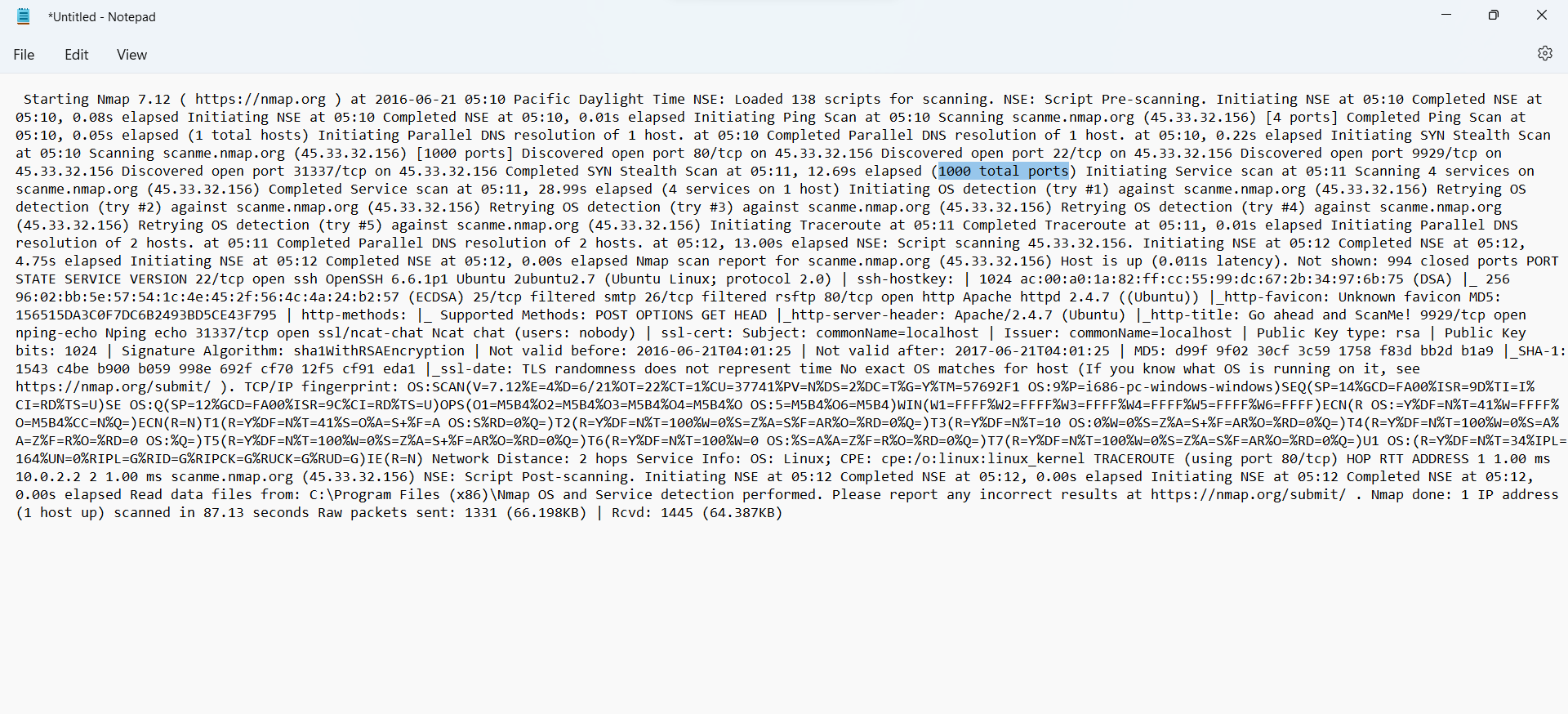

When did the port scan end? (Example: Sat Jan 23 hh:mm:ss 2016)

đọc file lưu lại lịch sử của tool lấy từ root/Windows/Prefetch/ZENMAP.EXE-56B17C4C.pf

thấy có tổng 1000 port được quét

thấy có tổng 1000 port được quét

What ports were found "open"?(comma-separated, ascending)

vẫn mở file và đọc như câu trước

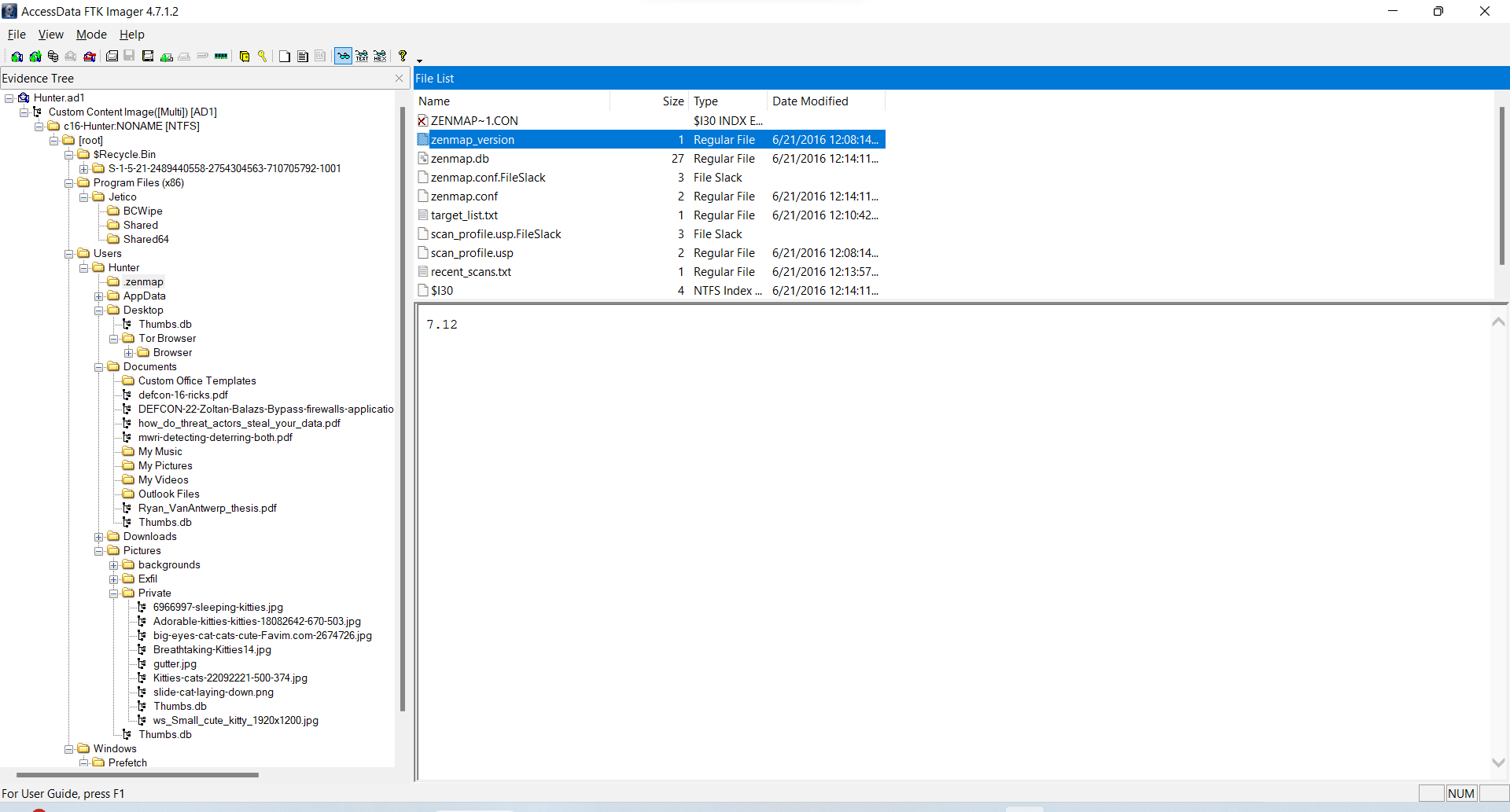

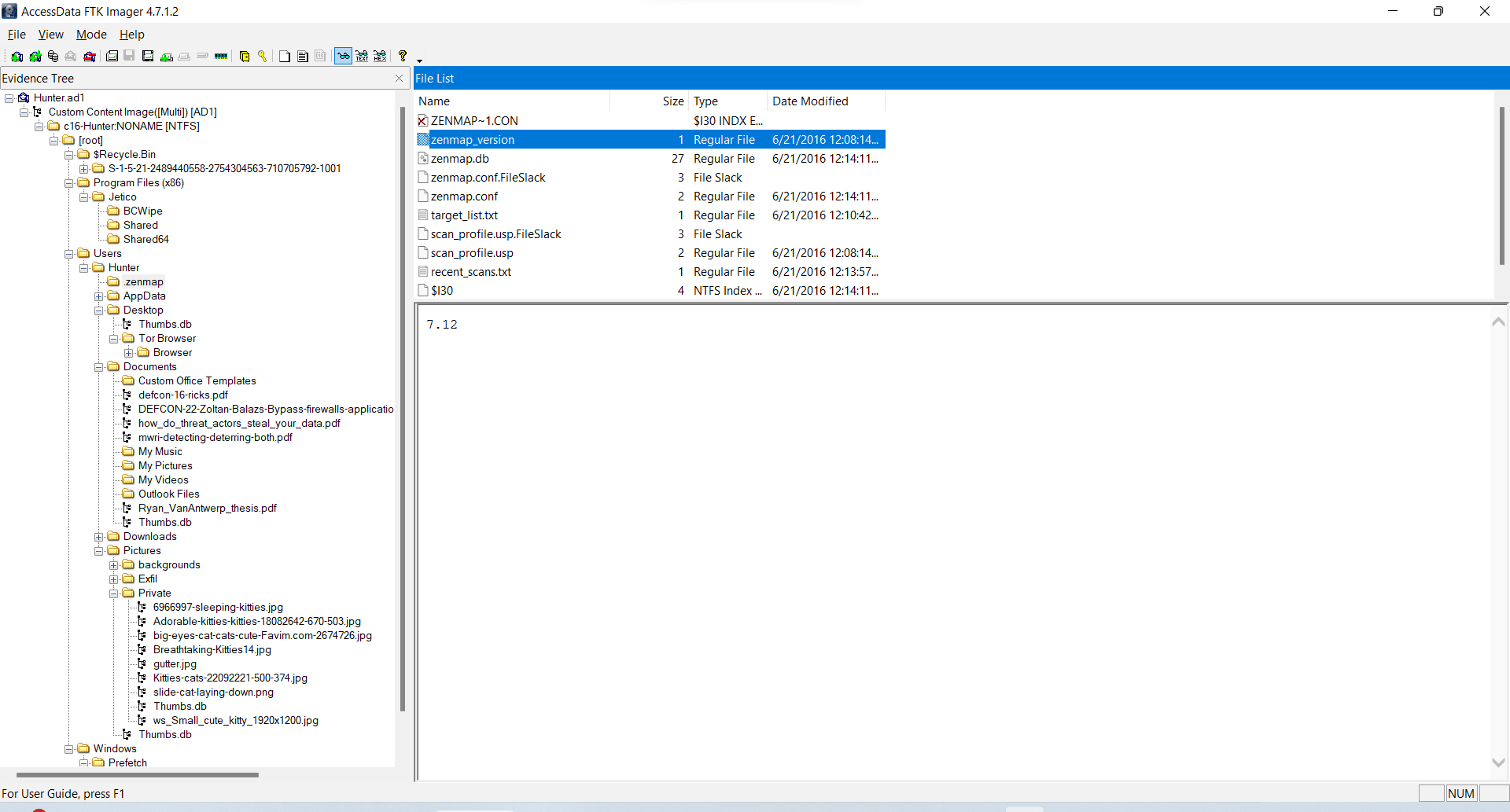

What was the version of the network scanner running on this computer?

version của tool thường được lưu ở dữ liệu người dùng

version của tool thường được lưu ở dữ liệu người dùng

dùng ftk mở và lấy được ver của zenmap: 7.12

dùng ftk mở và lấy được ver của zenmap: 7.12

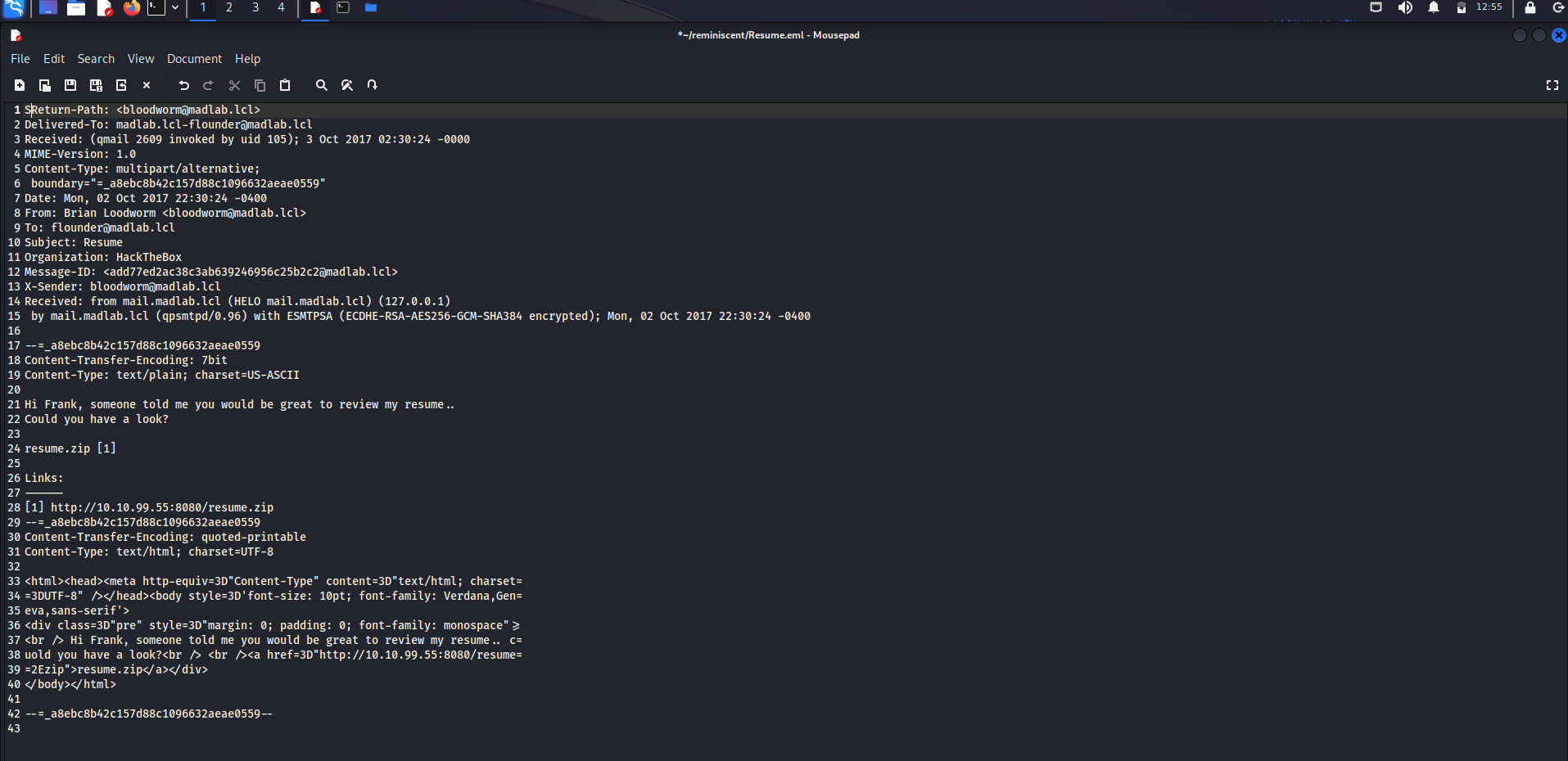

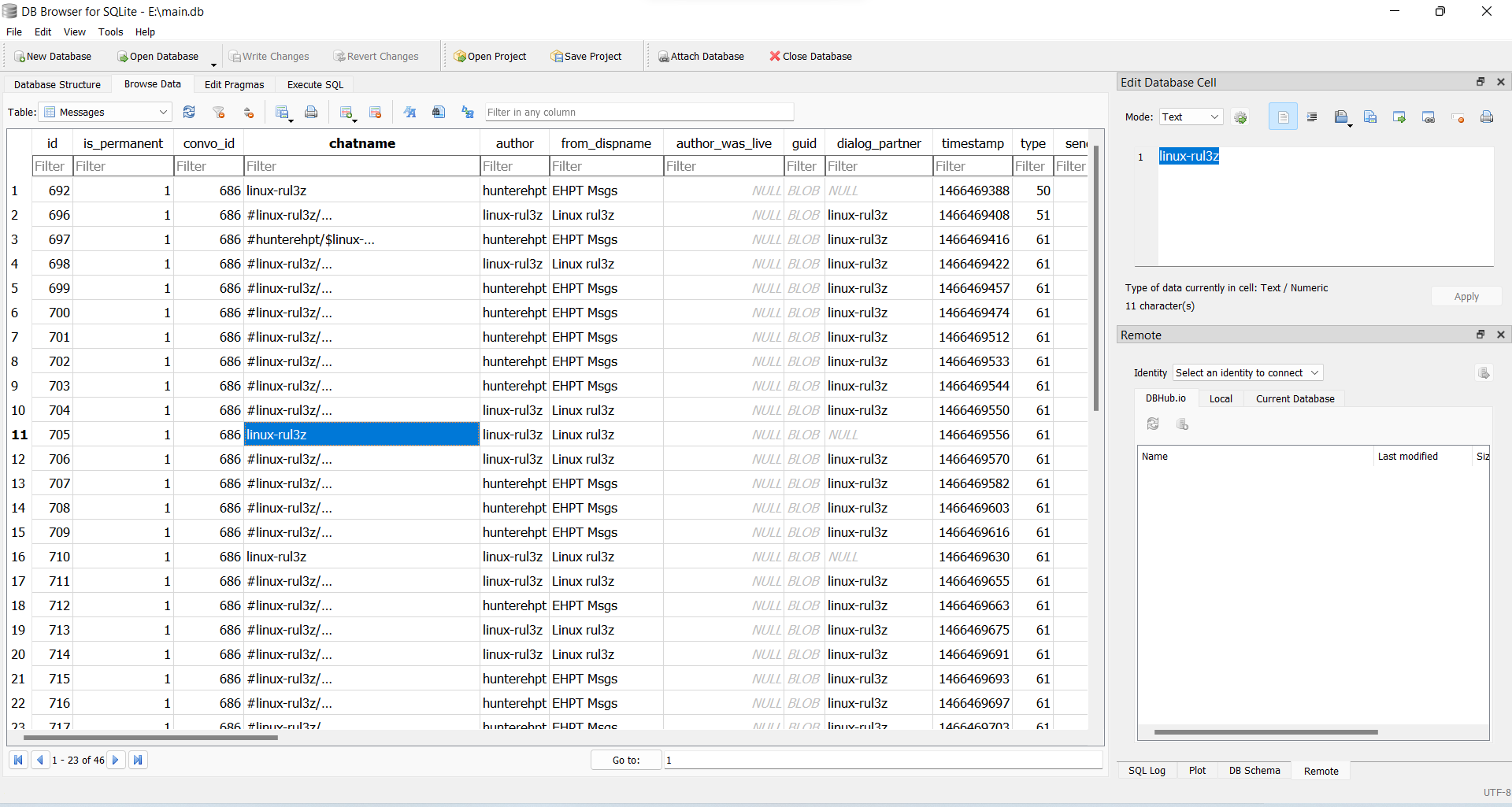

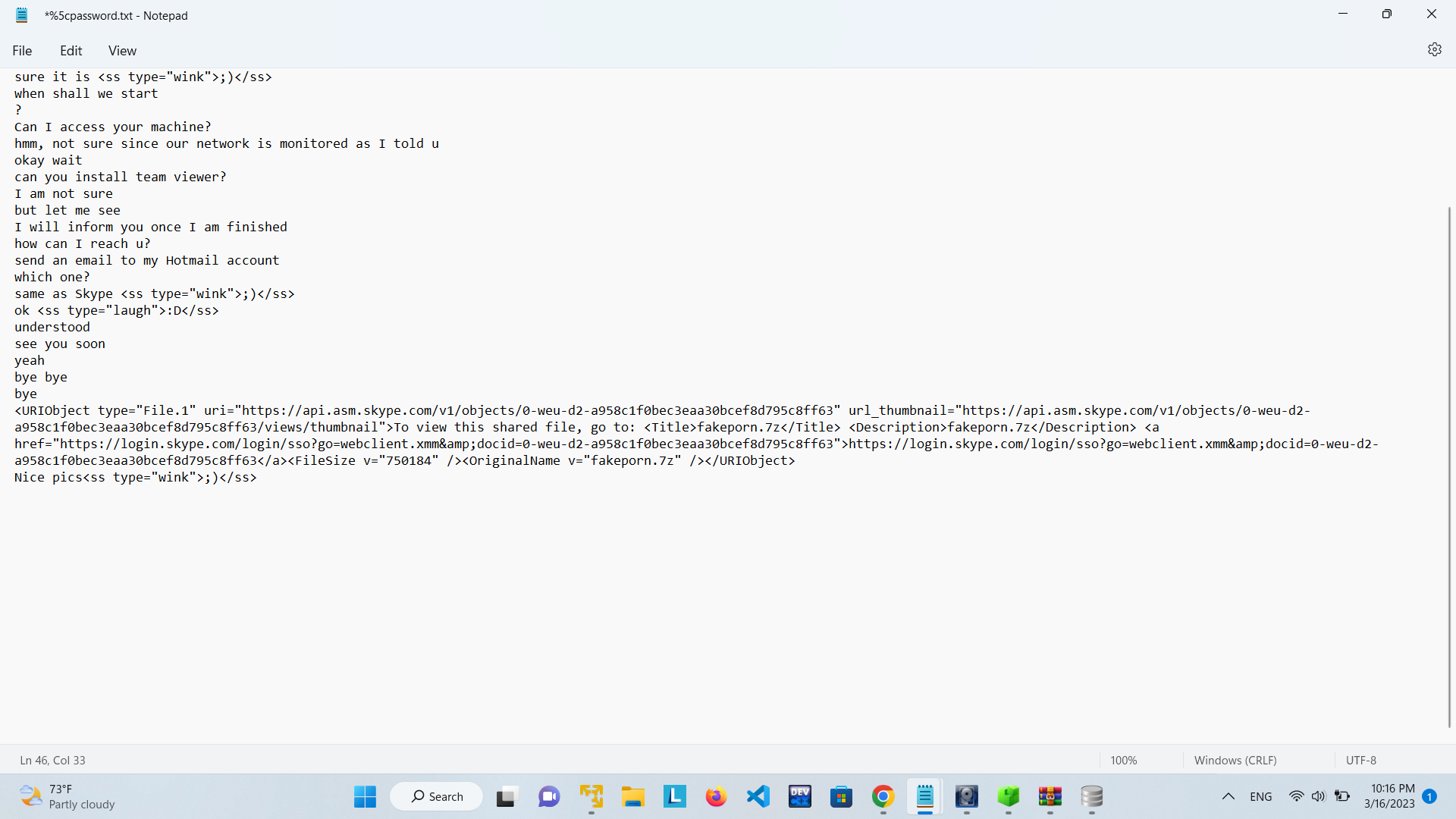

The employee engaged in a Skype conversation with someone. What is the skype username of the other party?

đầu tiên cần lấy file database của skype về để phân tích Root/Users/Hunter/AppData/Roaming/Skype/hunterehpt/main.db ném lên sqlite db chọn db browser để xem từng table

thấy user: hunter có trò chuyện với một người tên là linux-rul3z

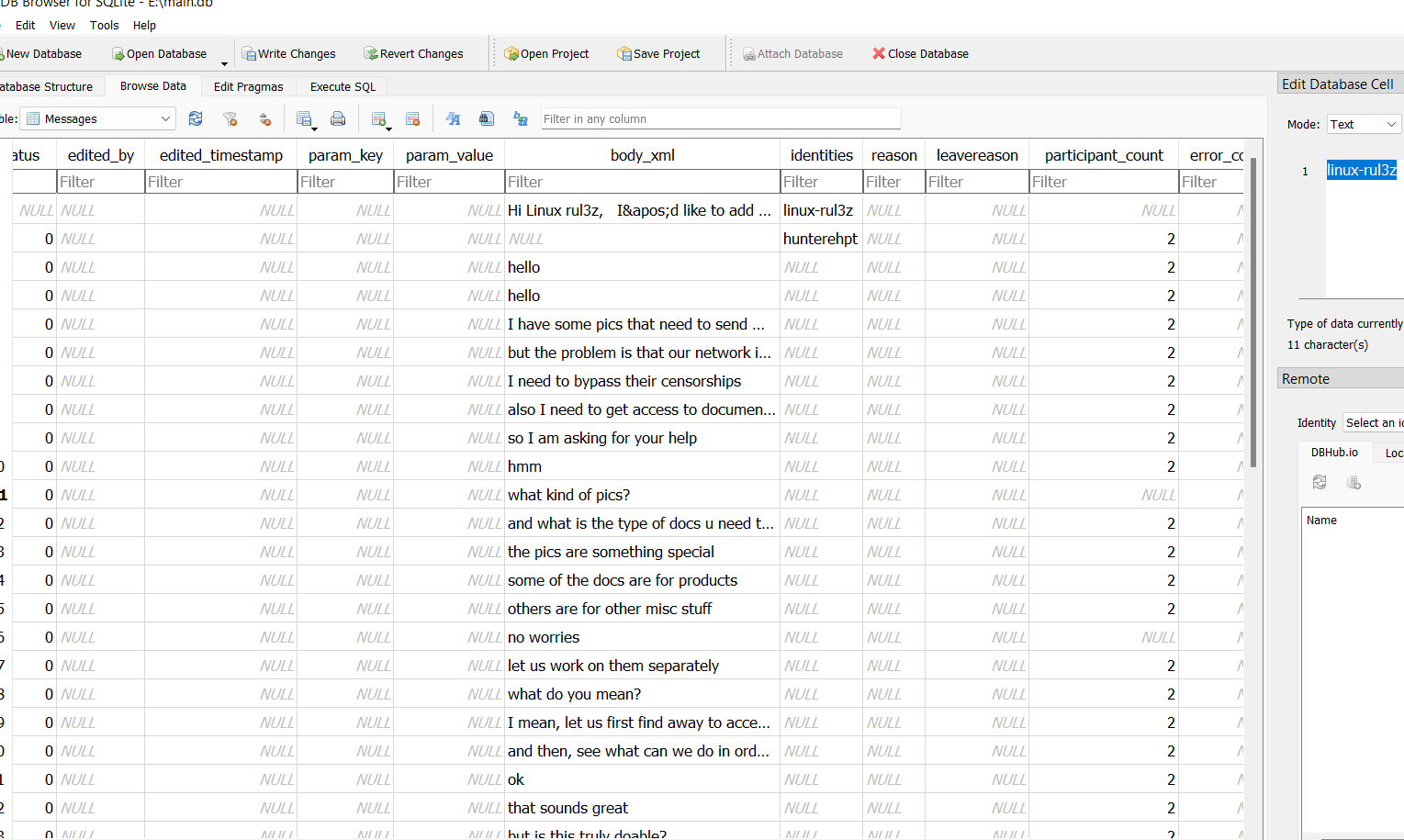

What is the name of the application both parties agreed to use to exfiltrate data and provide remote access for the external attacker in their Skype conversation?

từ bên trên trích xuất ra đoạn hội thoại trao đổi giữa hai người

nội dung cuộc trao đổi -> tool họ sử dụng trong cuộc trò chuyện trên là teamviewer

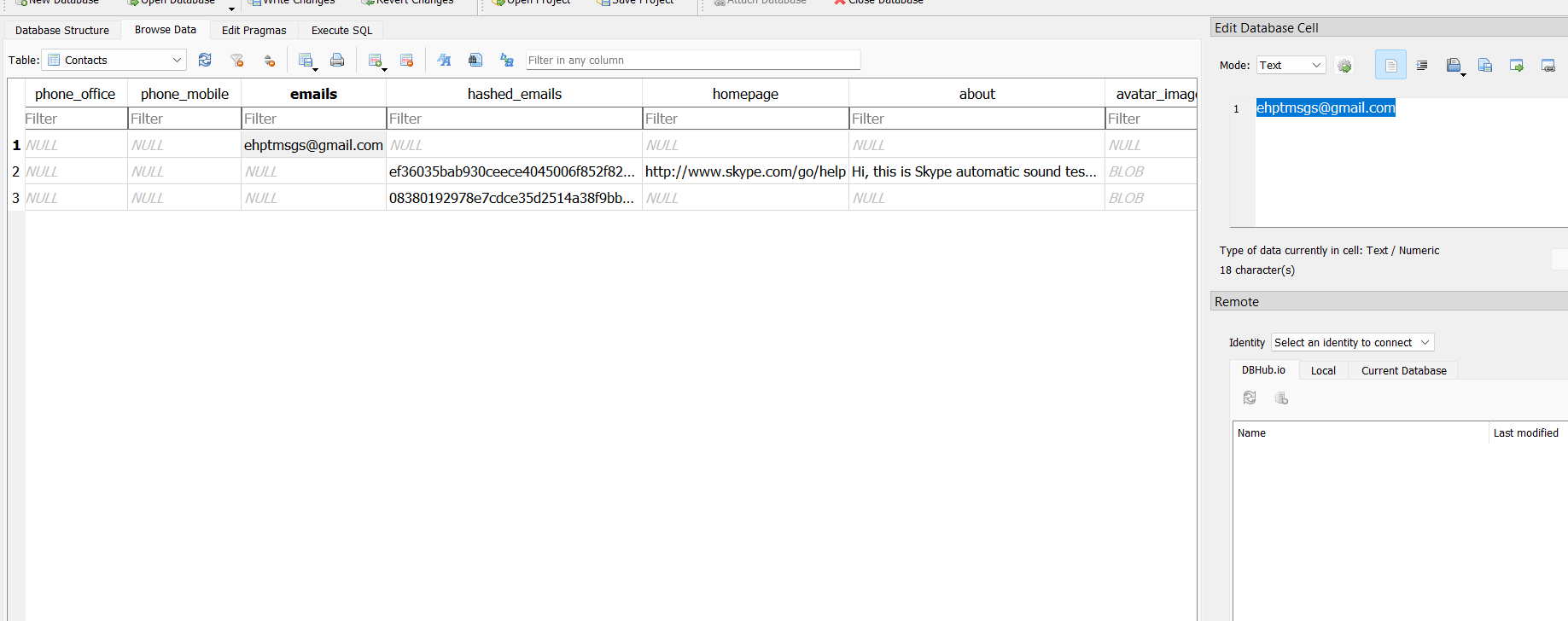

What is the Gmail email address of the suspect employee?

chuyển đến table contacts để lấy thông tin của các account

lấy được email của nhân viên đó

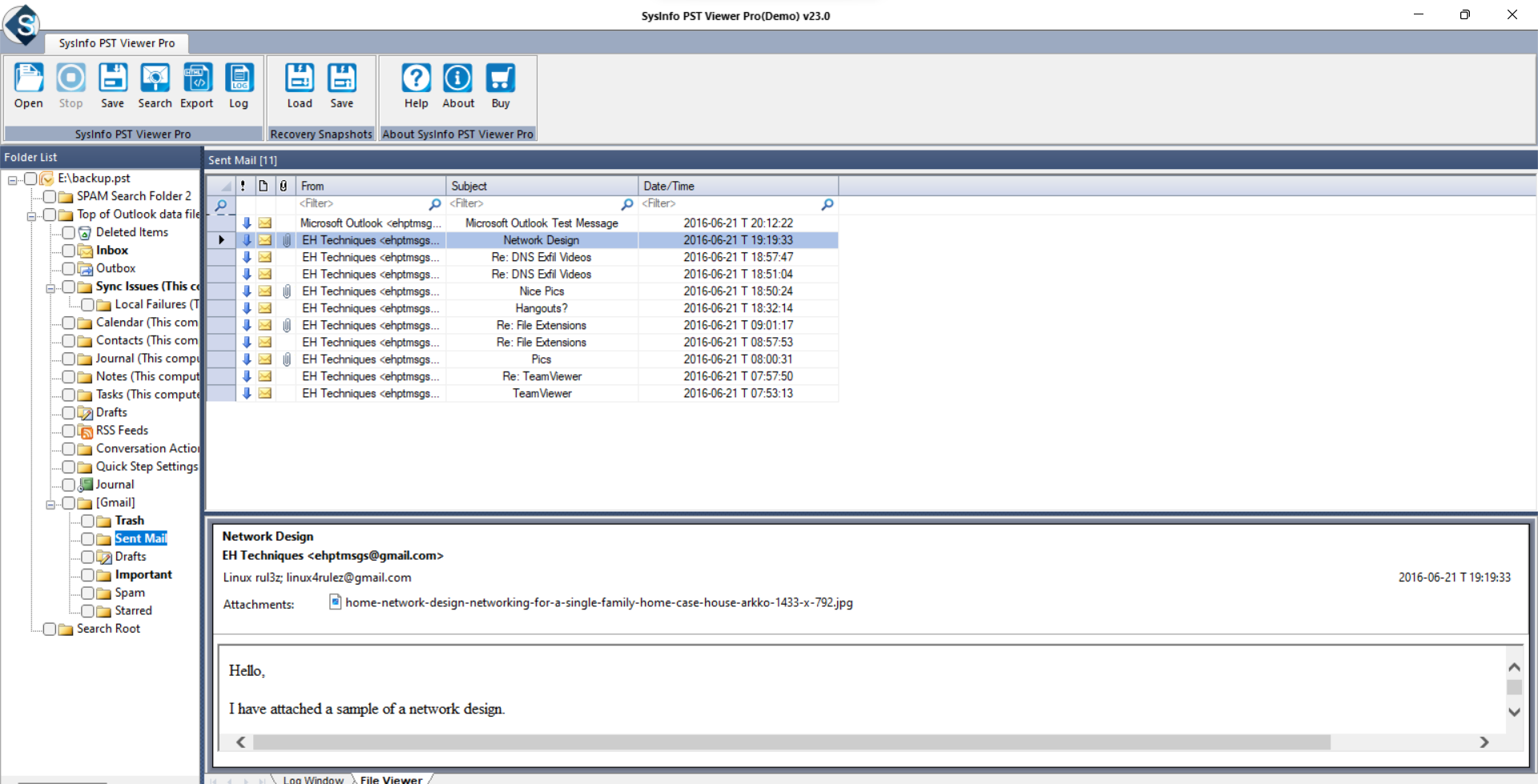

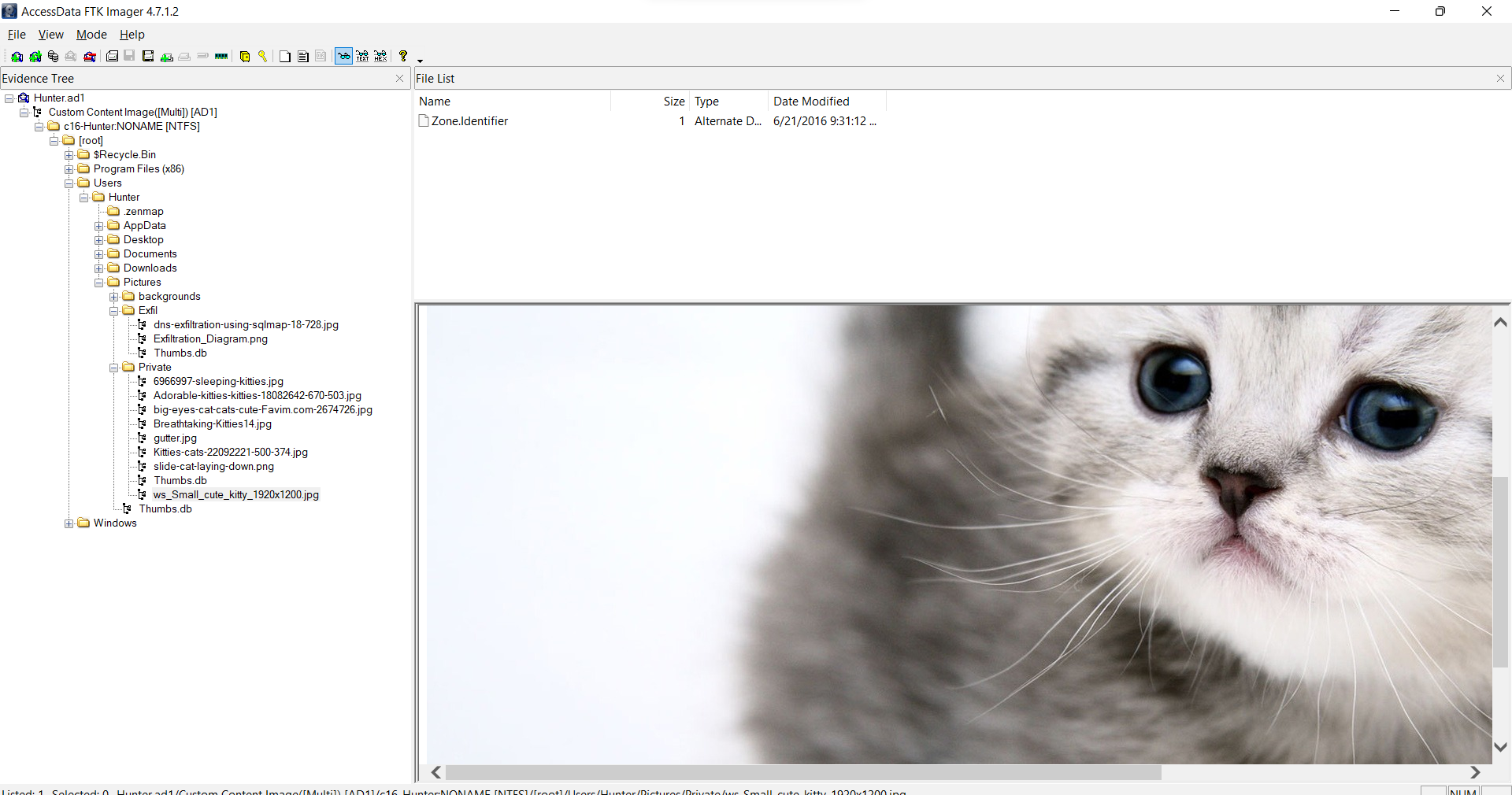

It looks like the suspect user deleted an important diagram after his conversation with the external attacker. What is the file name of the deleted diagram?

do đã bị xóa ảnh nên chúng ta phải tìm file backup từ ứng dụng mail nào đó

mò mẫm một lúc thì có thấy một file backup lại ở thư mục document/outlookfile

dùng pst viewer mở ra vào thùng rác có thấy tin nhắn kèm hình ảnh đã bị xóa

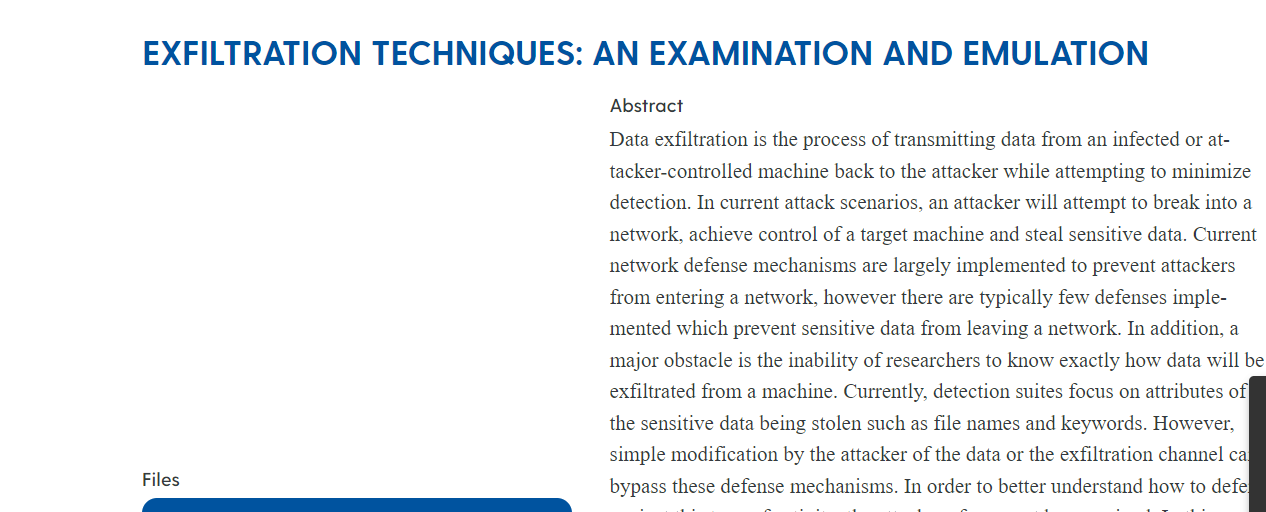

The user Documents' directory contained a PDF file discussing data exfiltration techniques. What is the name of the file?

The user Documents' directory contained a PDF file discussing data exfiltration techniques. What is the name of the file?

vào Documents tìm file và search google thì có kết quả file pdf Ryan_VanAntwerp_thesis.pdf viết về các kỹ thuật đánh cắp dữ liệu

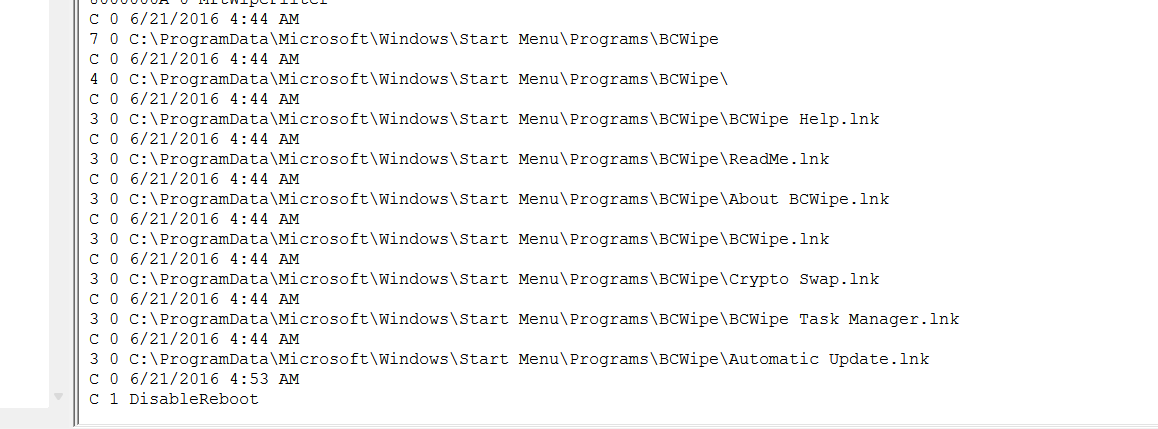

What was the name of the Disk Encryption application Installed on the victim system? (two words space separated)

sau khi kiểm tra một lúc, có tìm được bcwipe

-> crypto swap

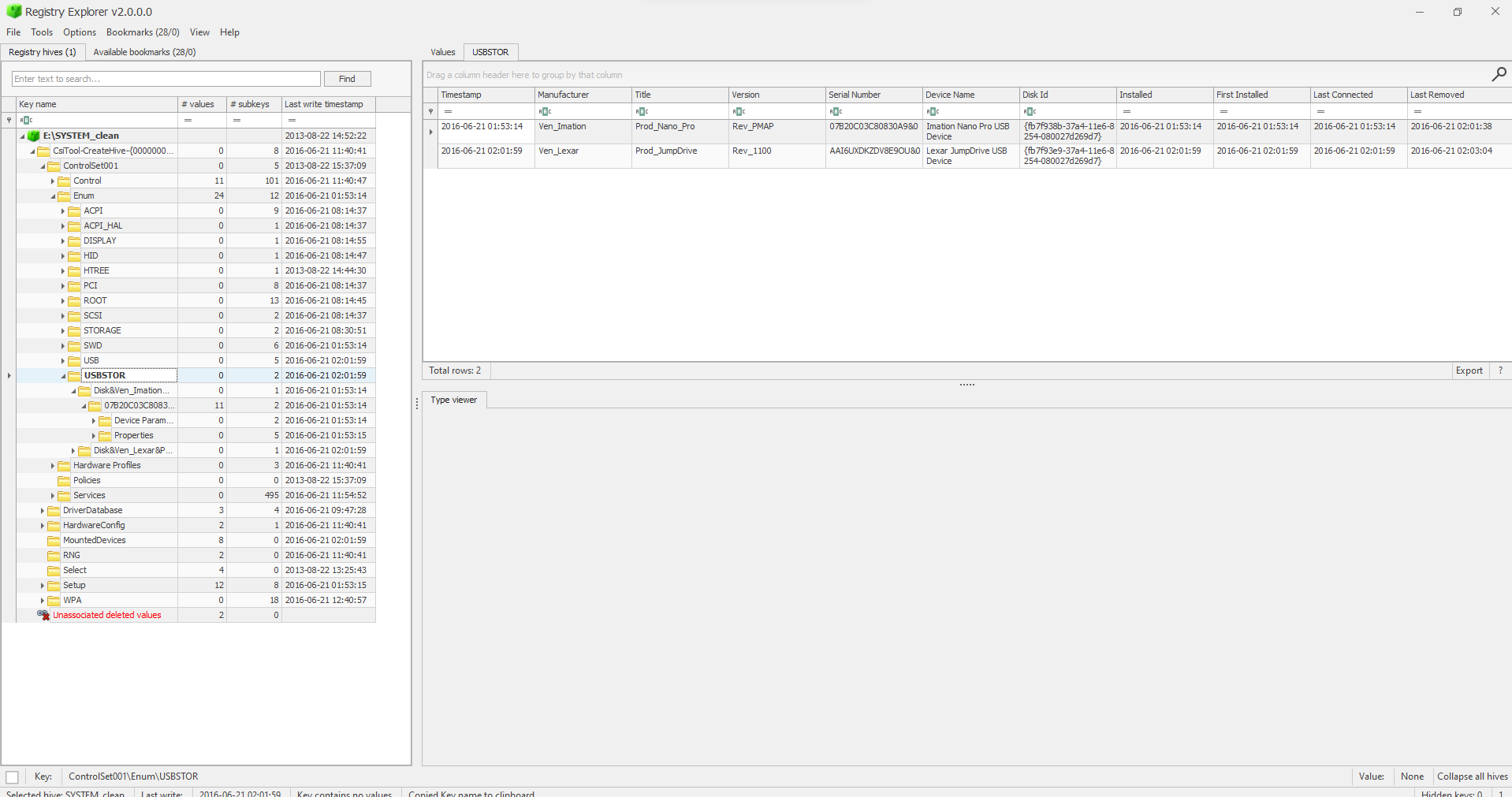

What are the serial numbers of the two identified USB storage? câu này là một câu liên quan đến registry tham khảo tại

đi theo đường dẫn trên tìm thấy 2 usb kết nối vói máy đáp án là 2 serial của 2 cái usb

One of the installed applications is a file shredder. What is the name of the application? (two words space separated)

How many prefetch files were discovered on the system?.

Using prefetch, determine when was the last time ZENMAP.EXE-56B17C4C.pf was executed?

dùng window prefetch để xem thời gian

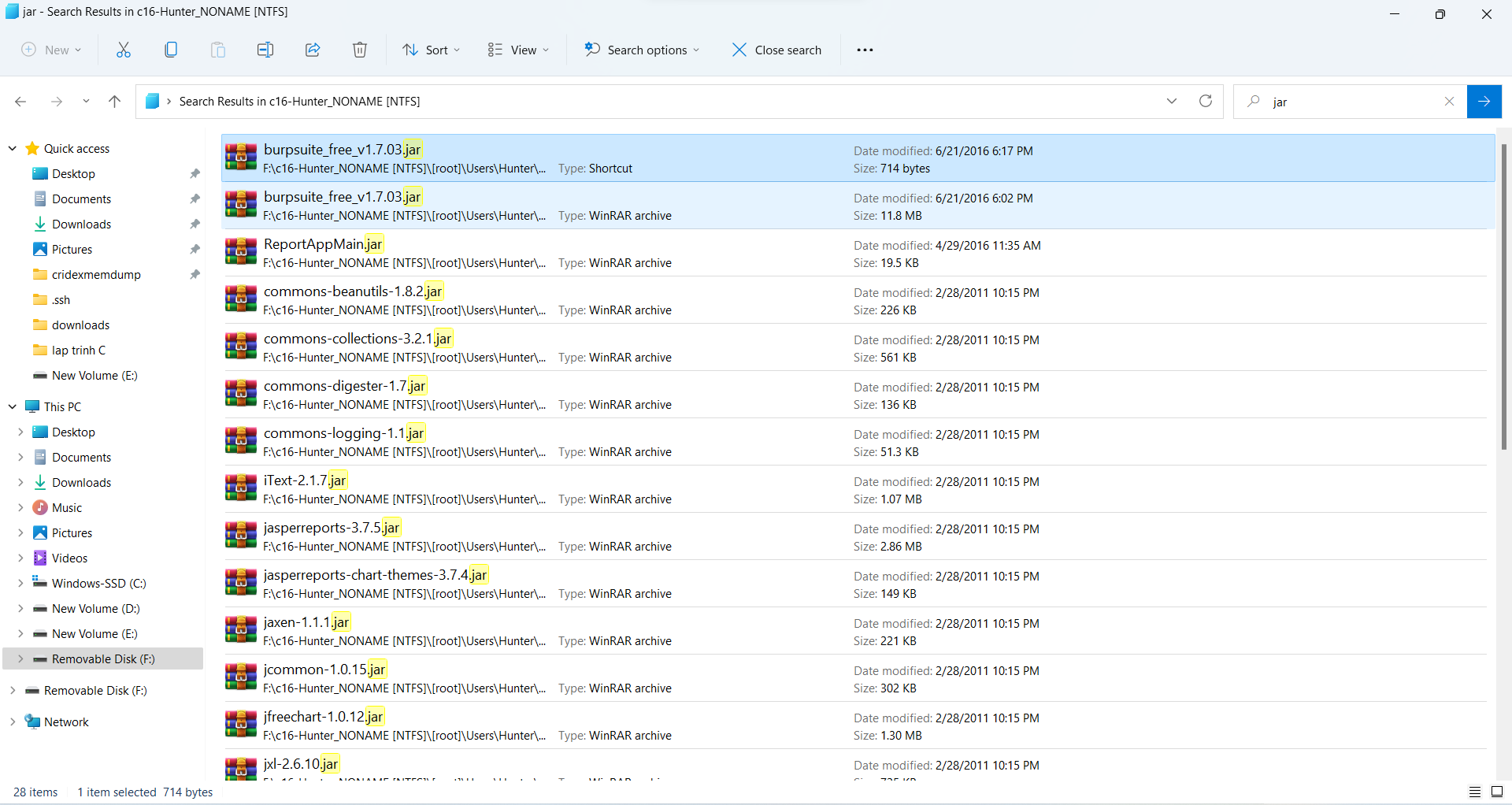

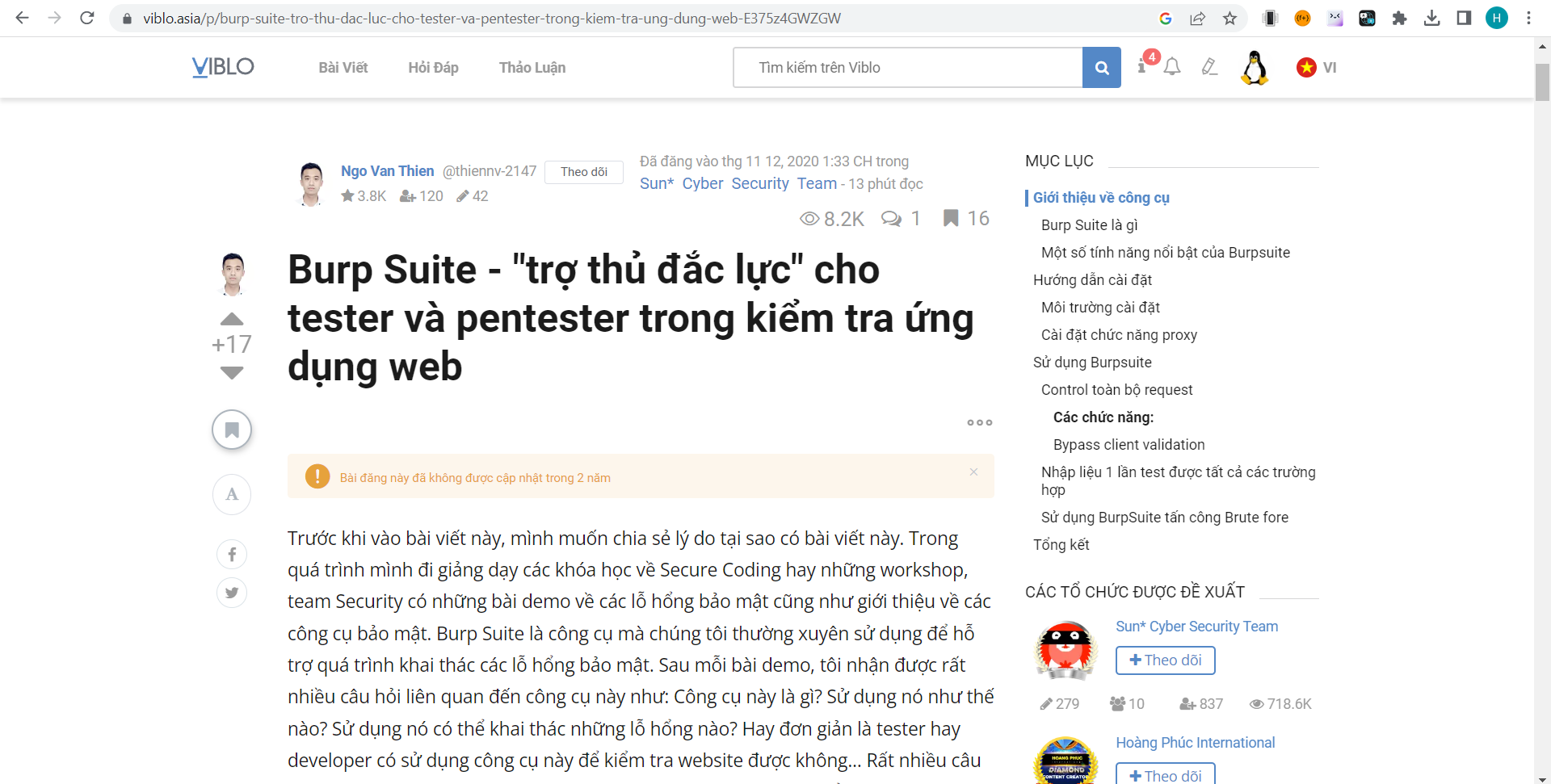

A JAR file for an offensive traffic manipulation tool was executed. What is the absolute path of the file?

mount ổ vào máy và search tên file .jar kết hợp với search google về tính năng của công cụ

có thể thấy đây chính là tool mà bài đề cập đến(tham khảo tại đây)

->C:\Users\Hunter\Downloads\burpsuite_free_v1.7.03.jar

có thể thấy đây chính là tool mà bài đề cập đến(tham khảo tại đây)

->C:\Users\Hunter\Downloads\burpsuite_free_v1.7.03.jar

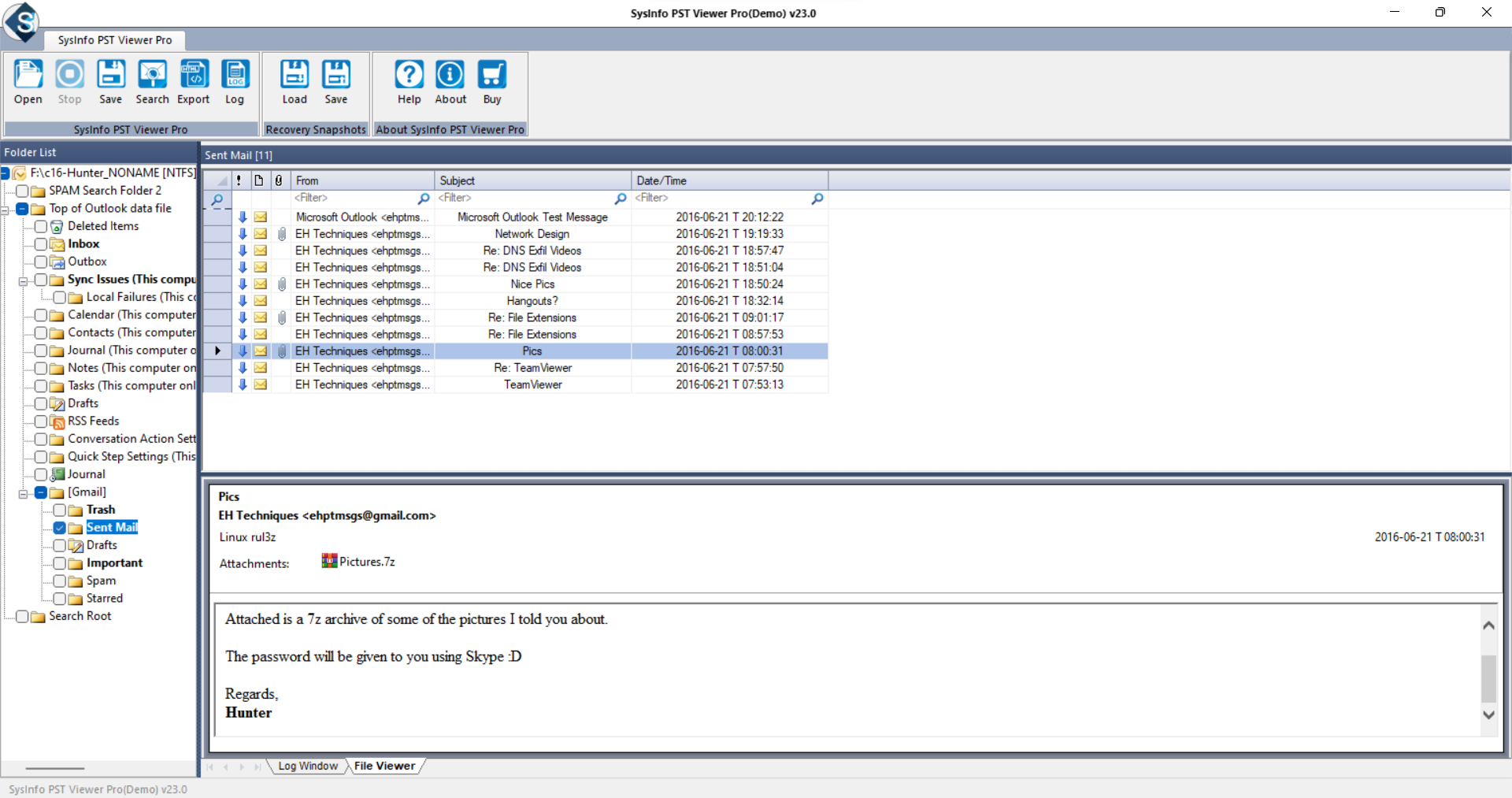

The suspect employee tried to exfiltrate data by sending it as an email attachment. What is the name of the suspected attachment?

mỏ pst viewer và mở file email được backup lại khi nãy và theo dõi cuộc trò chuyện của nhân viên

nhân viên đã nén ảnh và gửi đi->đáp án:pictures.7z

nhân viên đã nén ảnh và gửi đi->đáp án:pictures.7z

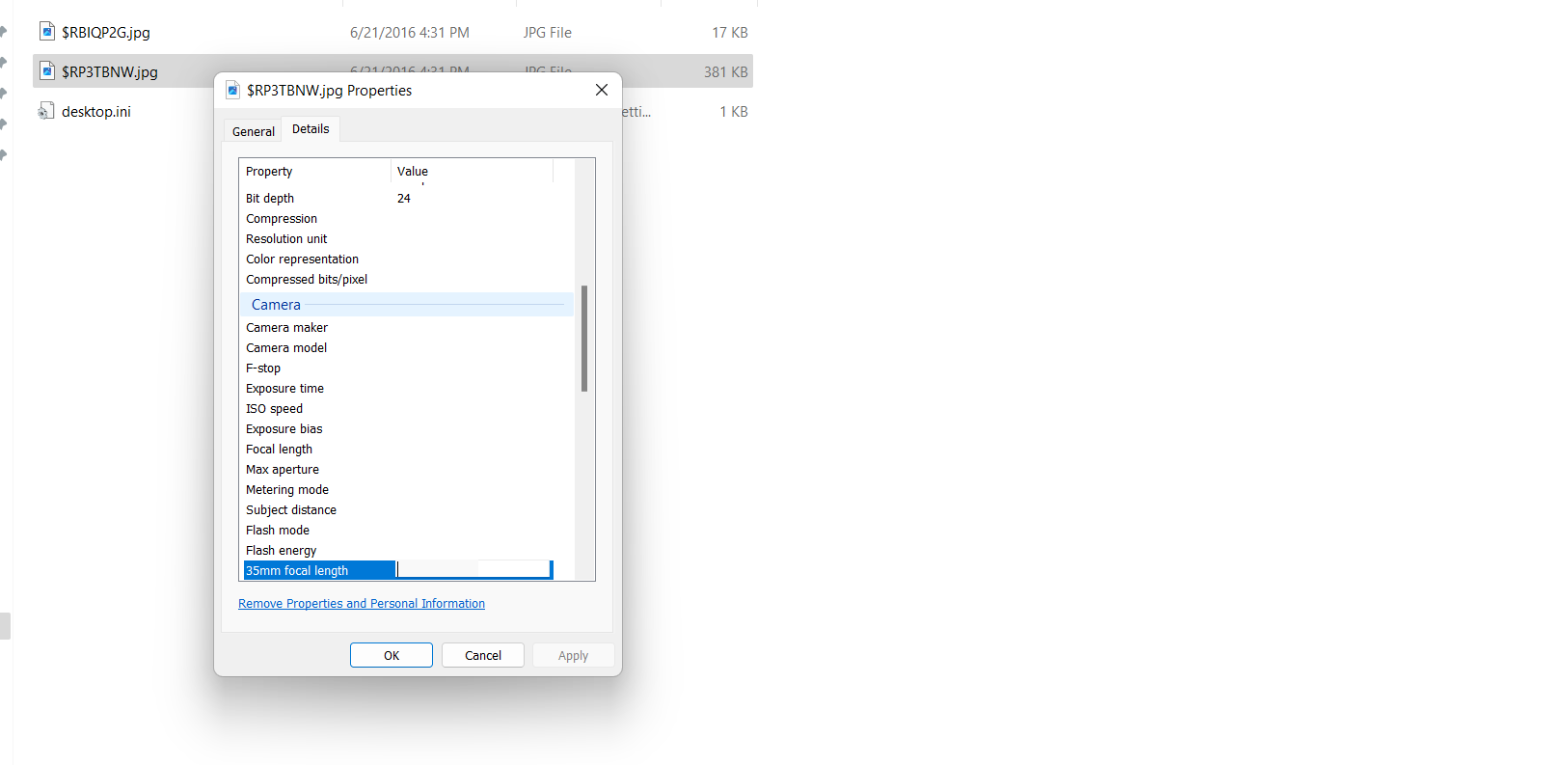

Shellbags shows that the employee created a folder to include all the data he will exfiltrate. What is the full path of that folder? The user deleted two JPG files from the system and moved them to $Recycle-Bin. What is the file name that has the resolution of 1920x1200?

vào thùng rác check meta 2 ảnh thì có thấy 1 ảnh có độ phân giải 1920x1200

-> $RP3TBNW.jpg

nhưng đây là tên lúc đã bị xóa

-> $RP3TBNW.jpg

nhưng đây là tên lúc đã bị xóa

đoạn này mình bị stuck nên có xem hint thì có nói file gốc có tồn tại trong máy(khá bất ngờ)

tìm một lúc thì có thấy một file có ảnh không bị che như file kia

tìm một lúc thì có thấy một file có ảnh không bị che như file kia

Provide the name of the directory where information about jump lists items (created automatically by the system) is stored?

tham khảo tại

Using JUMP LIST analysis, provide the full path of the application with the AppID of "aa28770954eaeaaa" used to bypass network security monitoring controls.

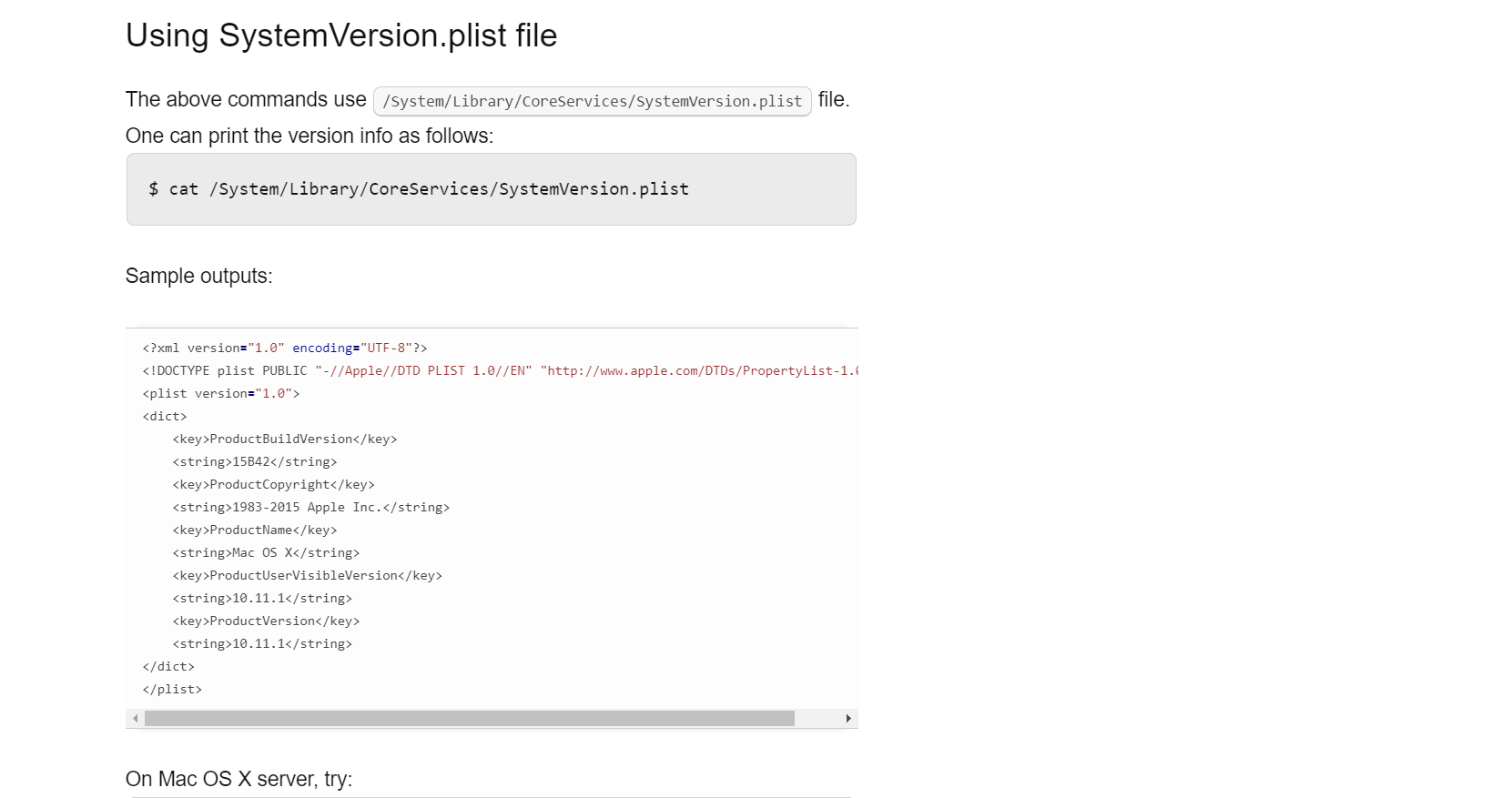

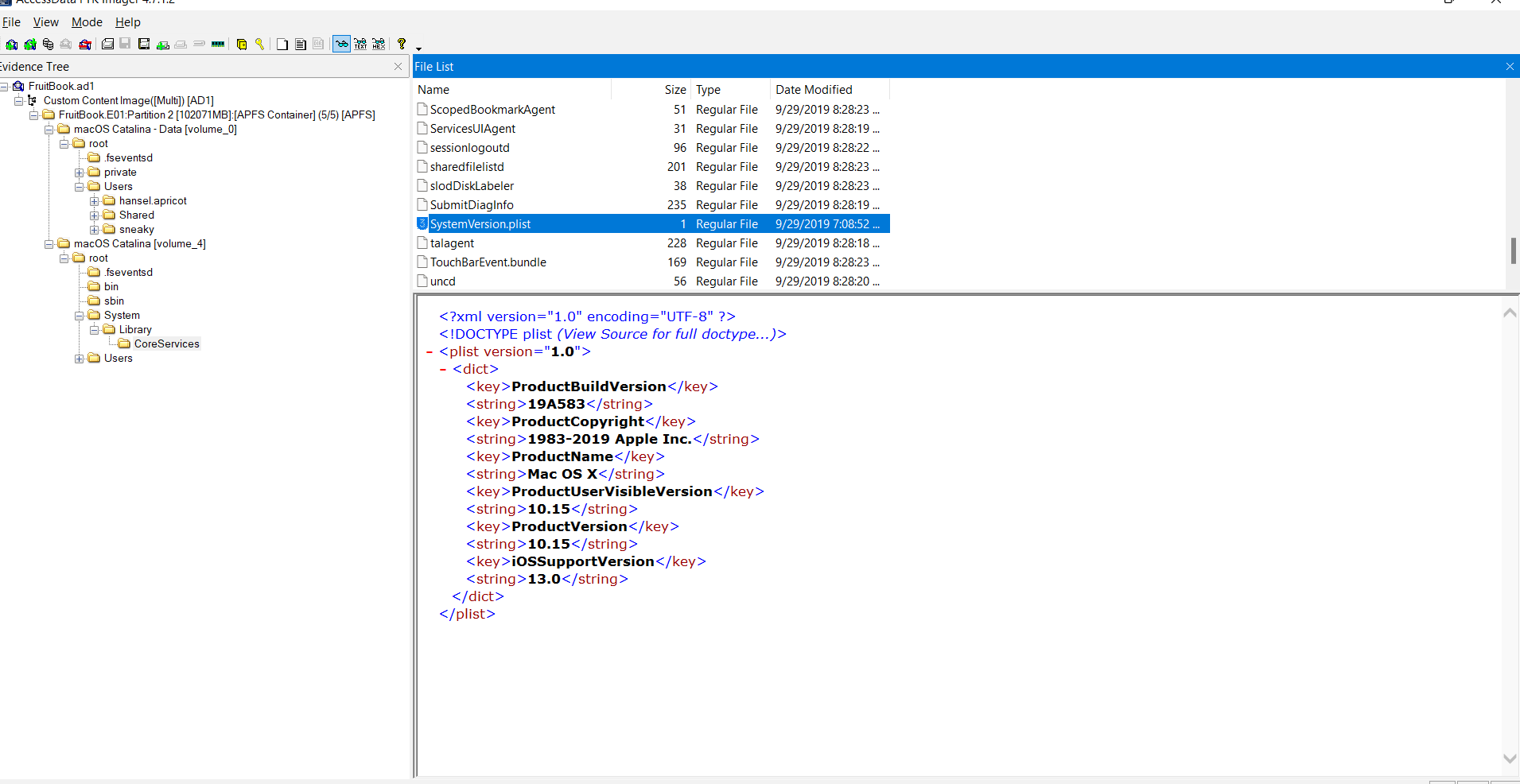

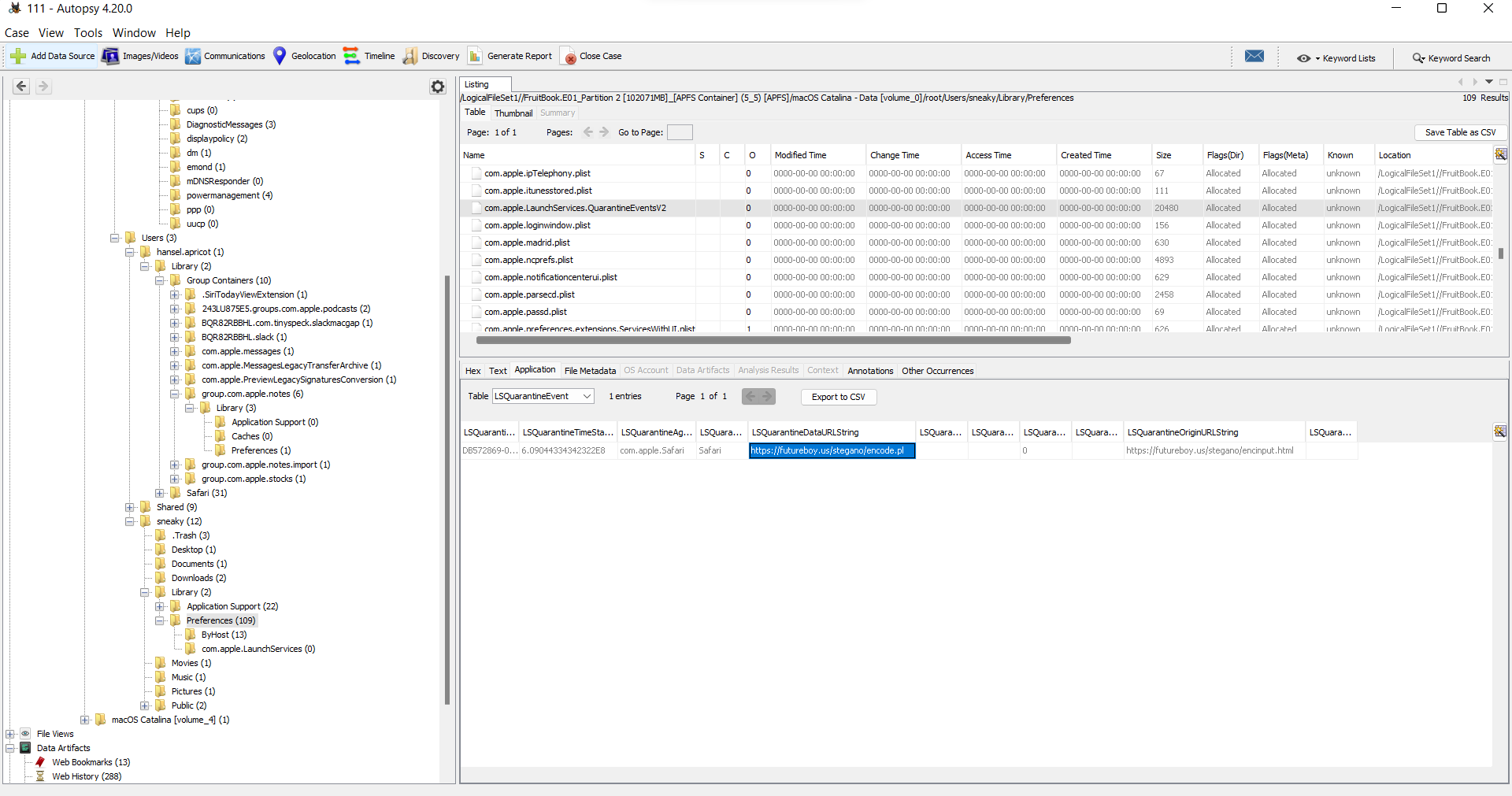

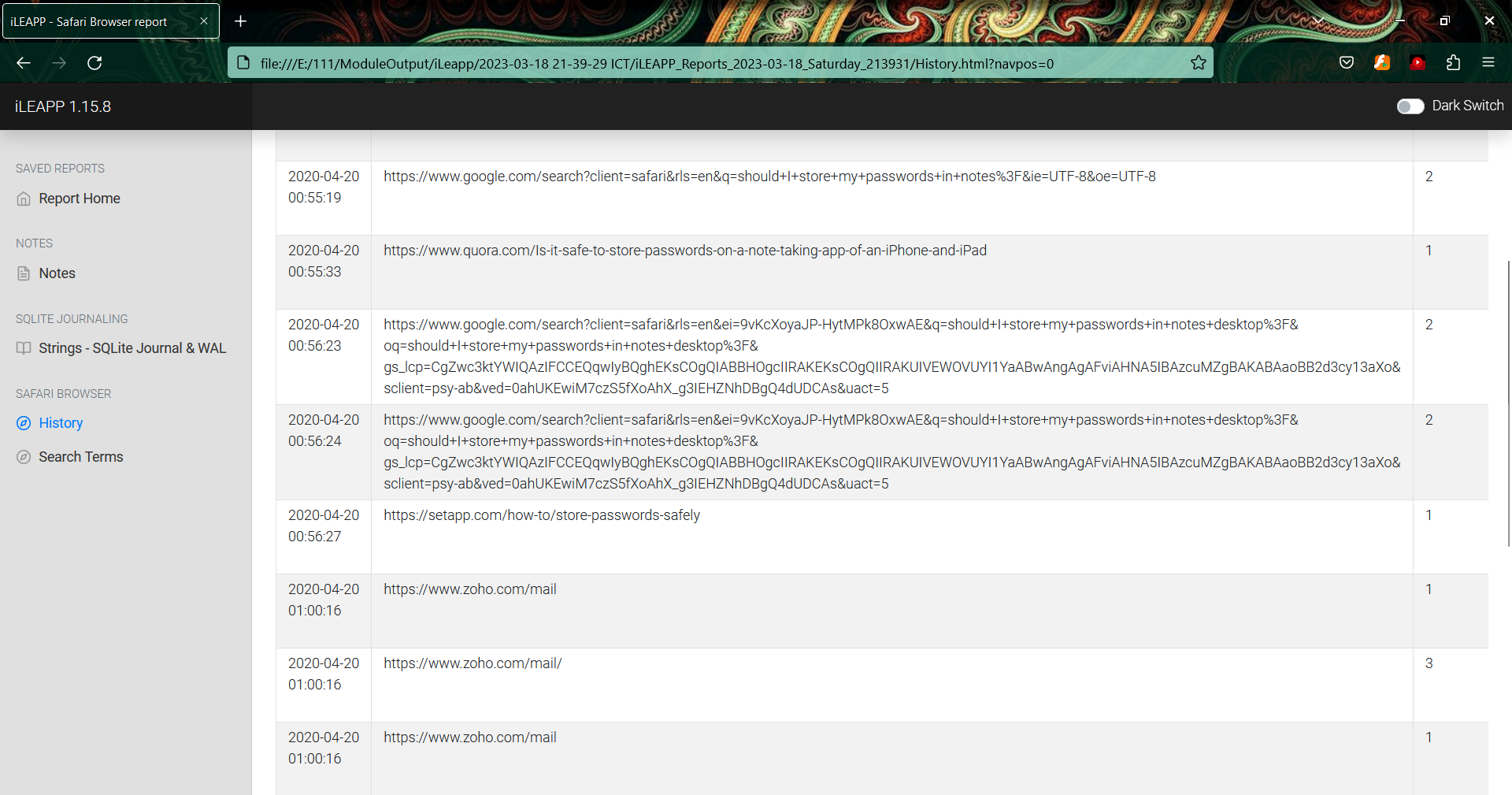

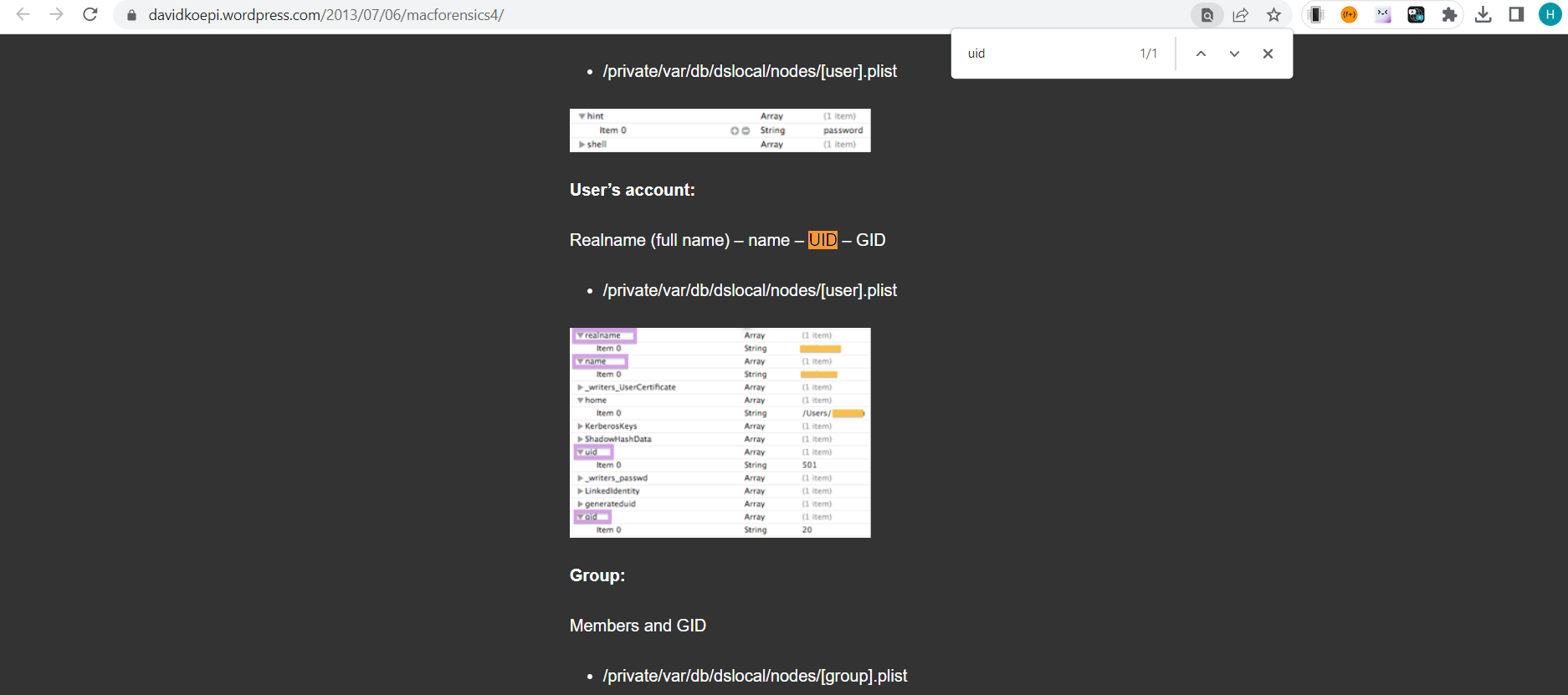

What version of macOS is running on this image?

search: macOS find operating system version tìm ra bài viết có hướng dẫn đi đến file trong hệ thống

amazing -> version: 10.15

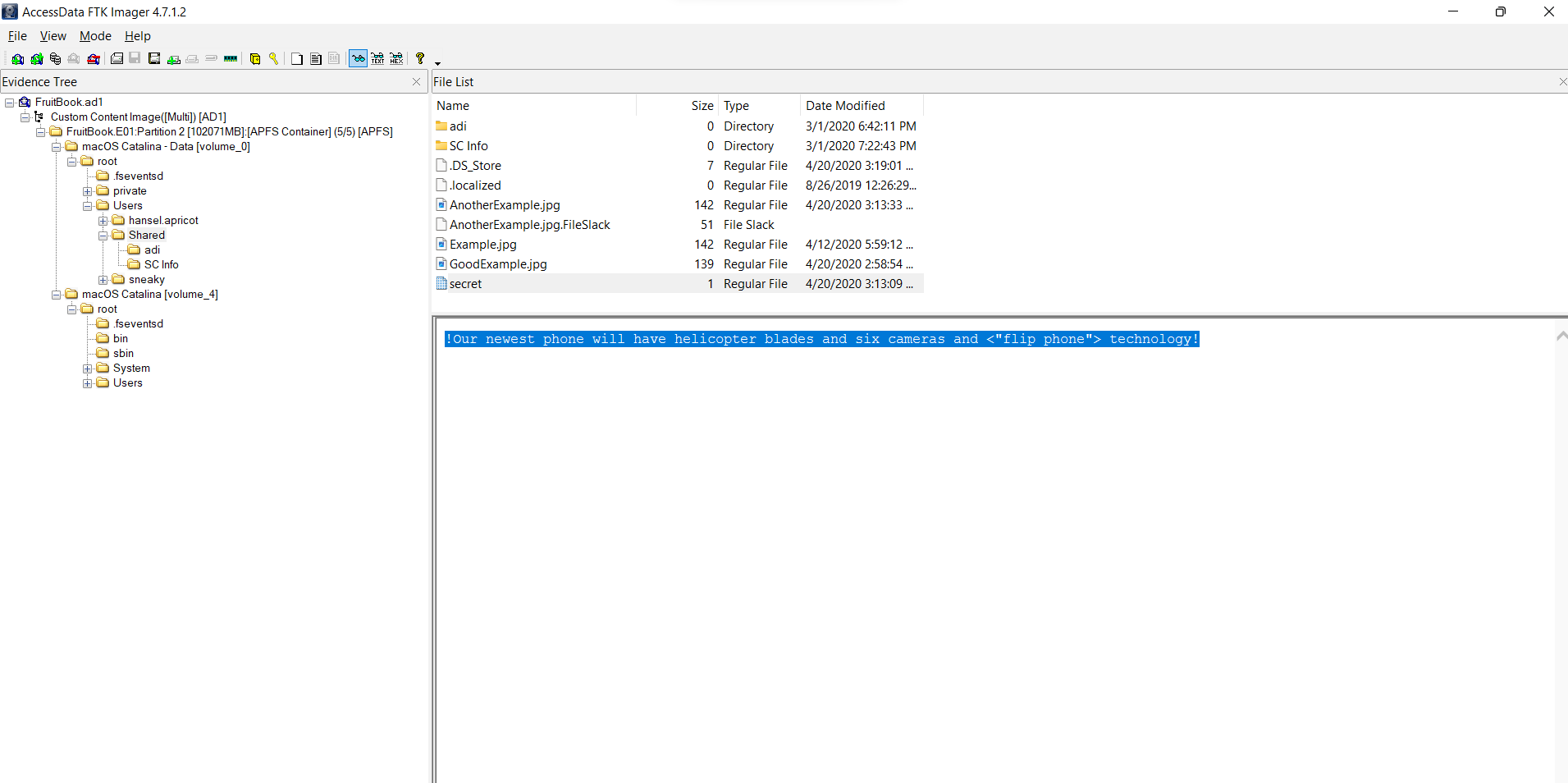

What "competitive advantage" did Hansel lie about in the file AnotherExample.jpg? (two words)

xem file secret thu được:

-> flip phone

xem file secret thu được:

-> flip phone

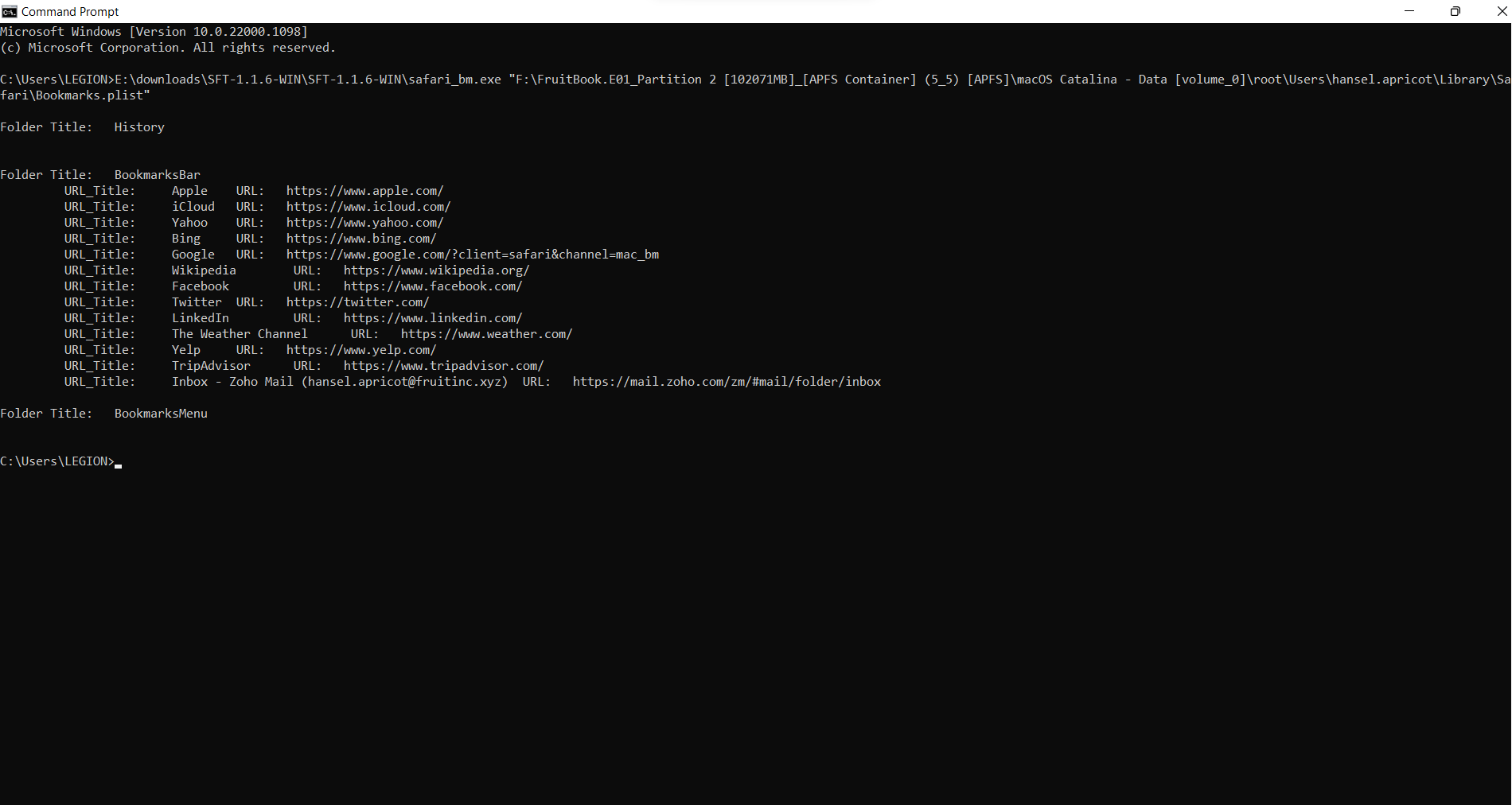

How many bookmarks are registered in safari?

search google: Safari Bookmarks location lấy đường dẫn vào file để lấy kết quả!

thực hiện mount ổ và dùng tool safari_bm để phân tích file ->13

tham khảo sử dụng tool tại đây

thực hiện mount ổ và dùng tool safari_bm để phân tích file ->13

tham khảo sử dụng tool tại đây

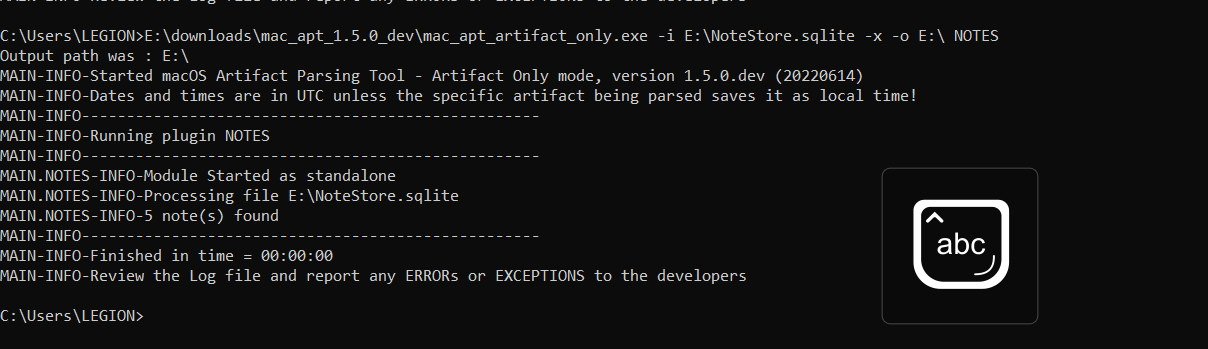

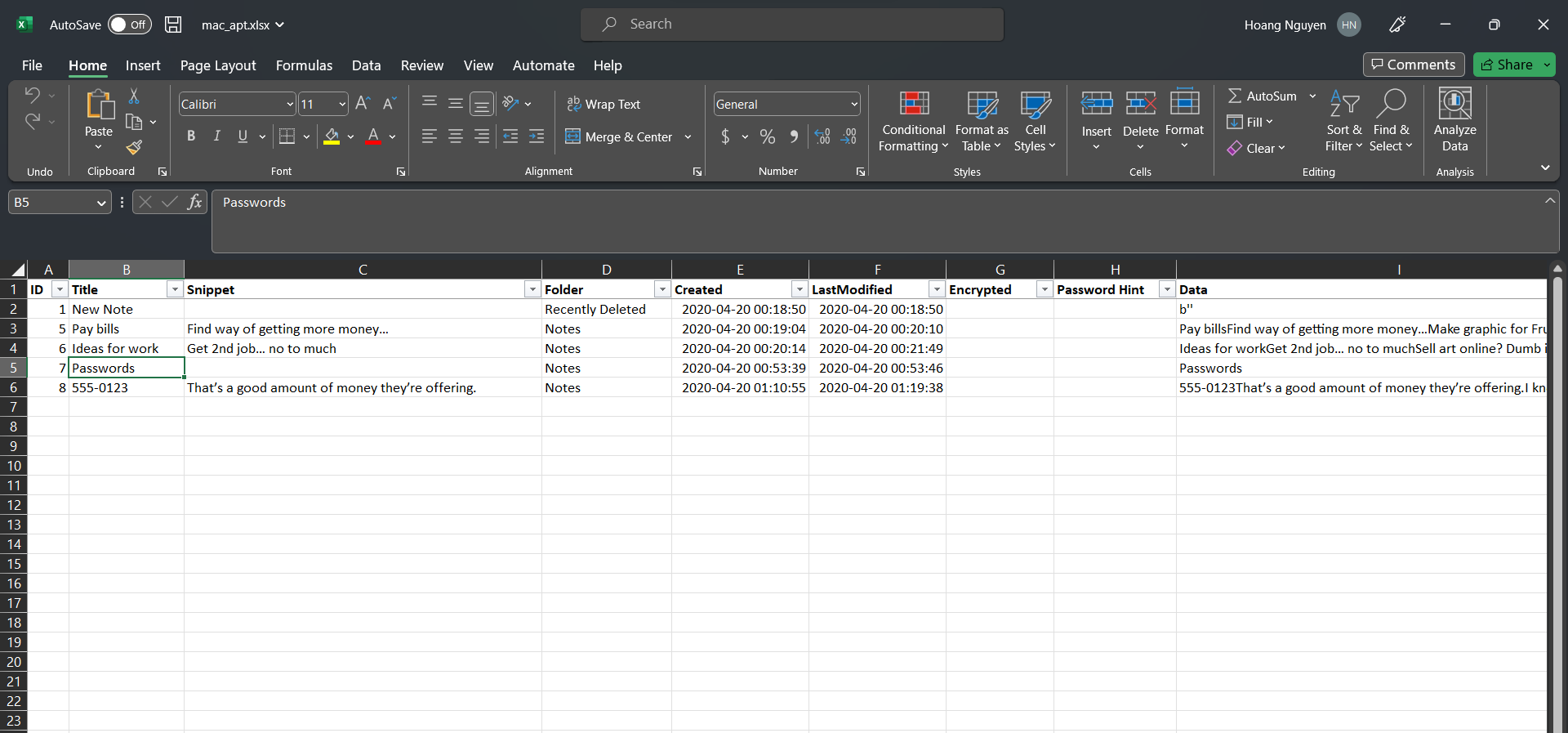

What's the content of the note titled "Passwords"?

search google: macos notes location tool mình sử dụng trong (bài này)[https://github.com/ydkhatri/mac_apt/wiki/Artifact-Only-Mode] xuất file về dạng csv cho dễ đọc

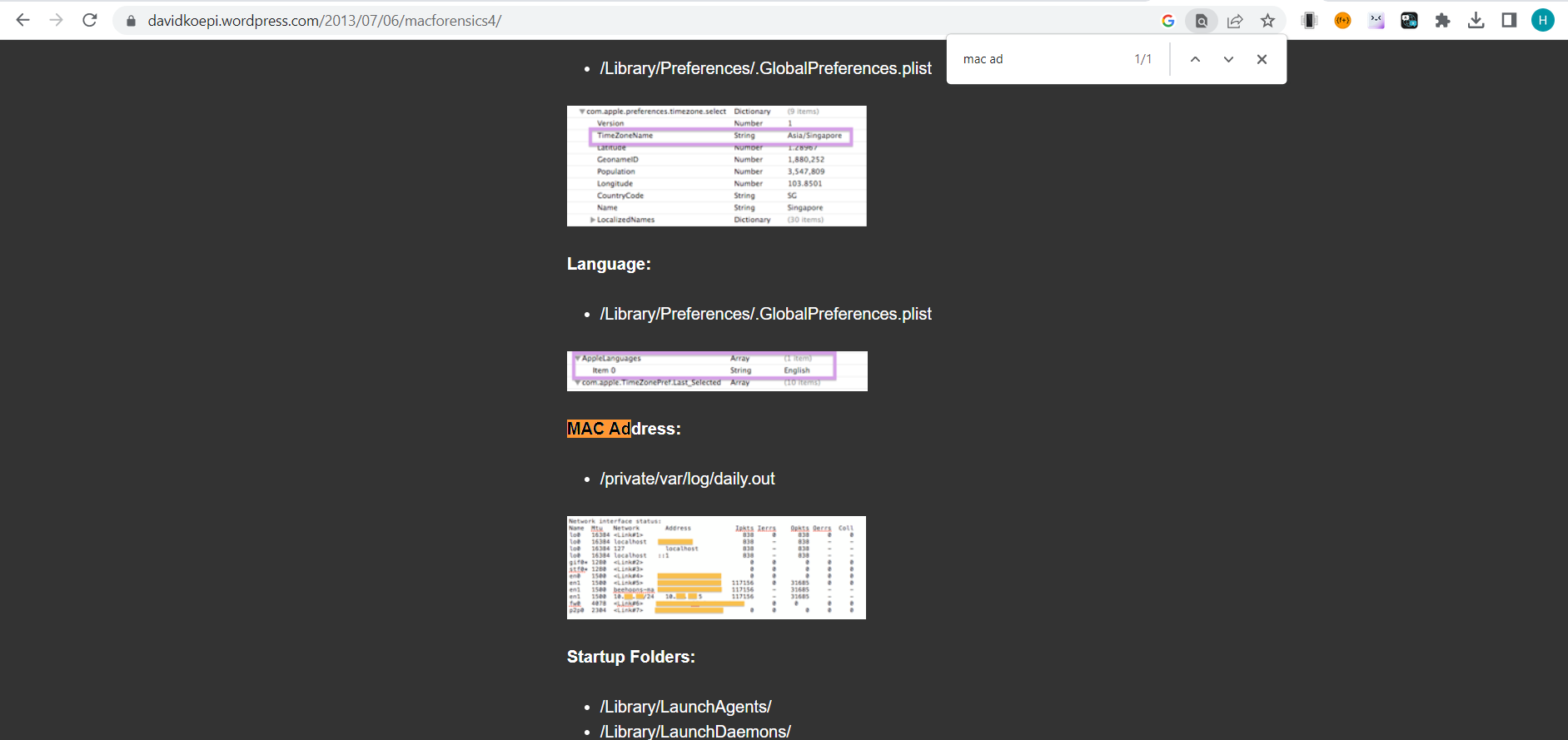

Provide the MAC address of the ethernet adapter for this machine.

link mình tham khảo một số đường đẫn đến lưu trữ thông tin hệ thông của mac os tại đây

tìm thấy mac adress

tìm thấy mac adress

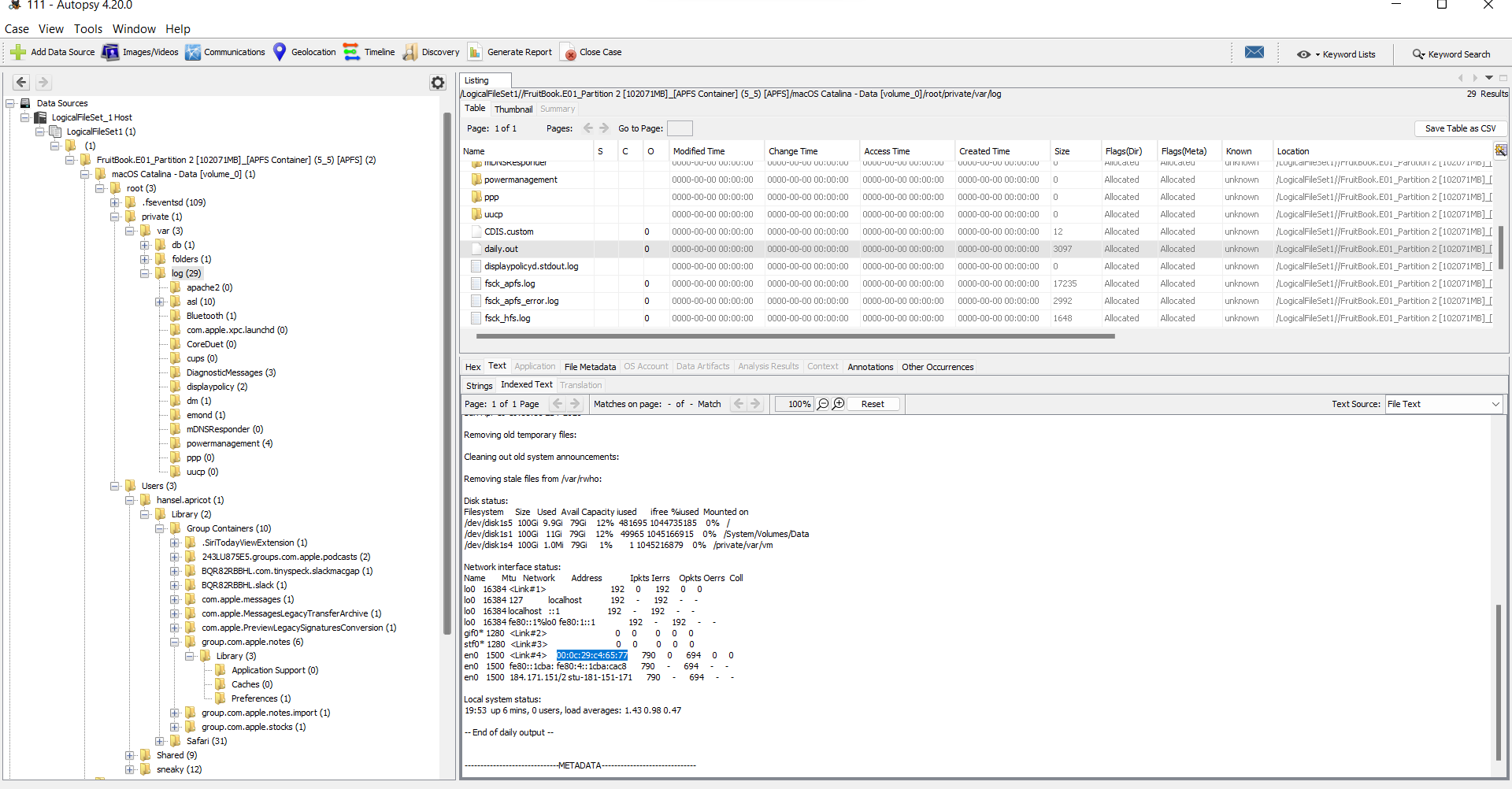

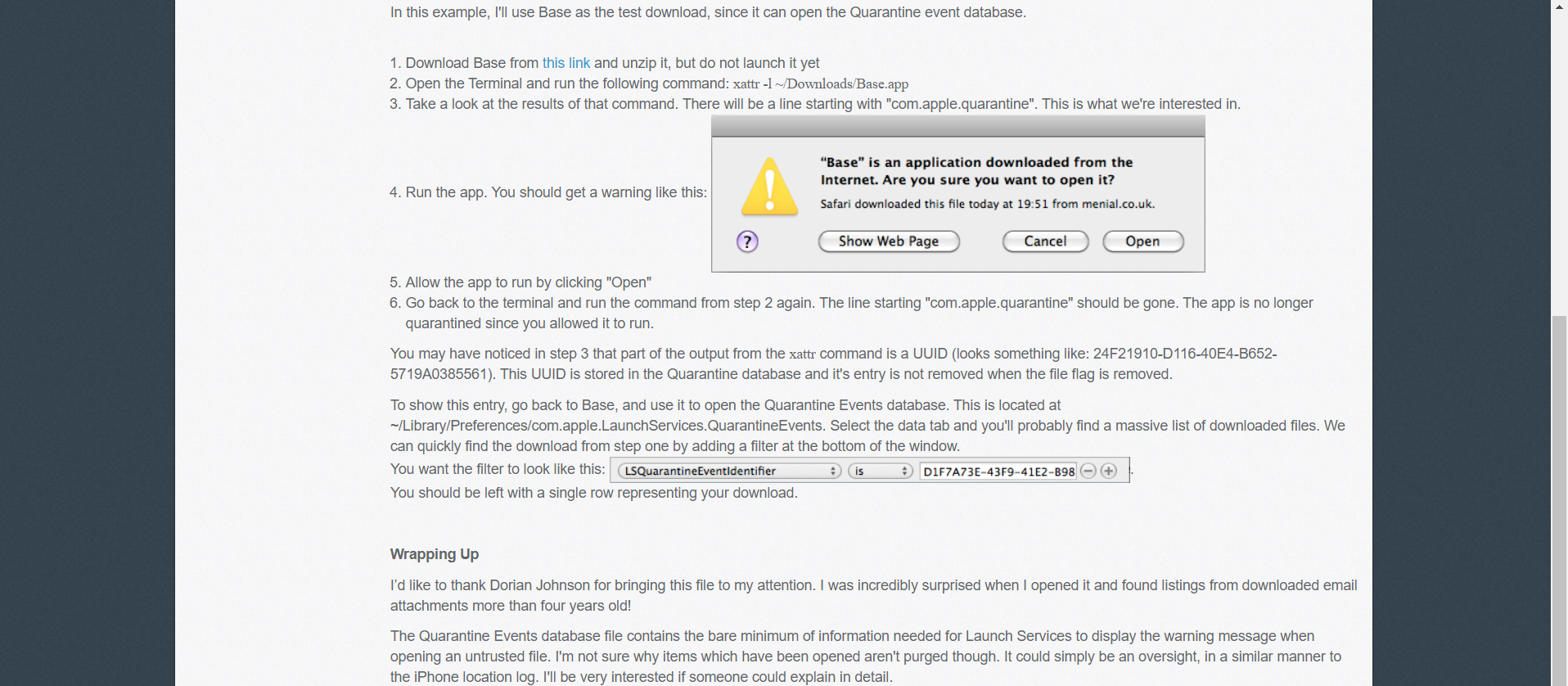

Name the data URL of the quarantined item.

search: macOS quarantine database

lấy được đường dẫn đến file cần phân tích

lấy được đường dẫn đến file cần phân tích

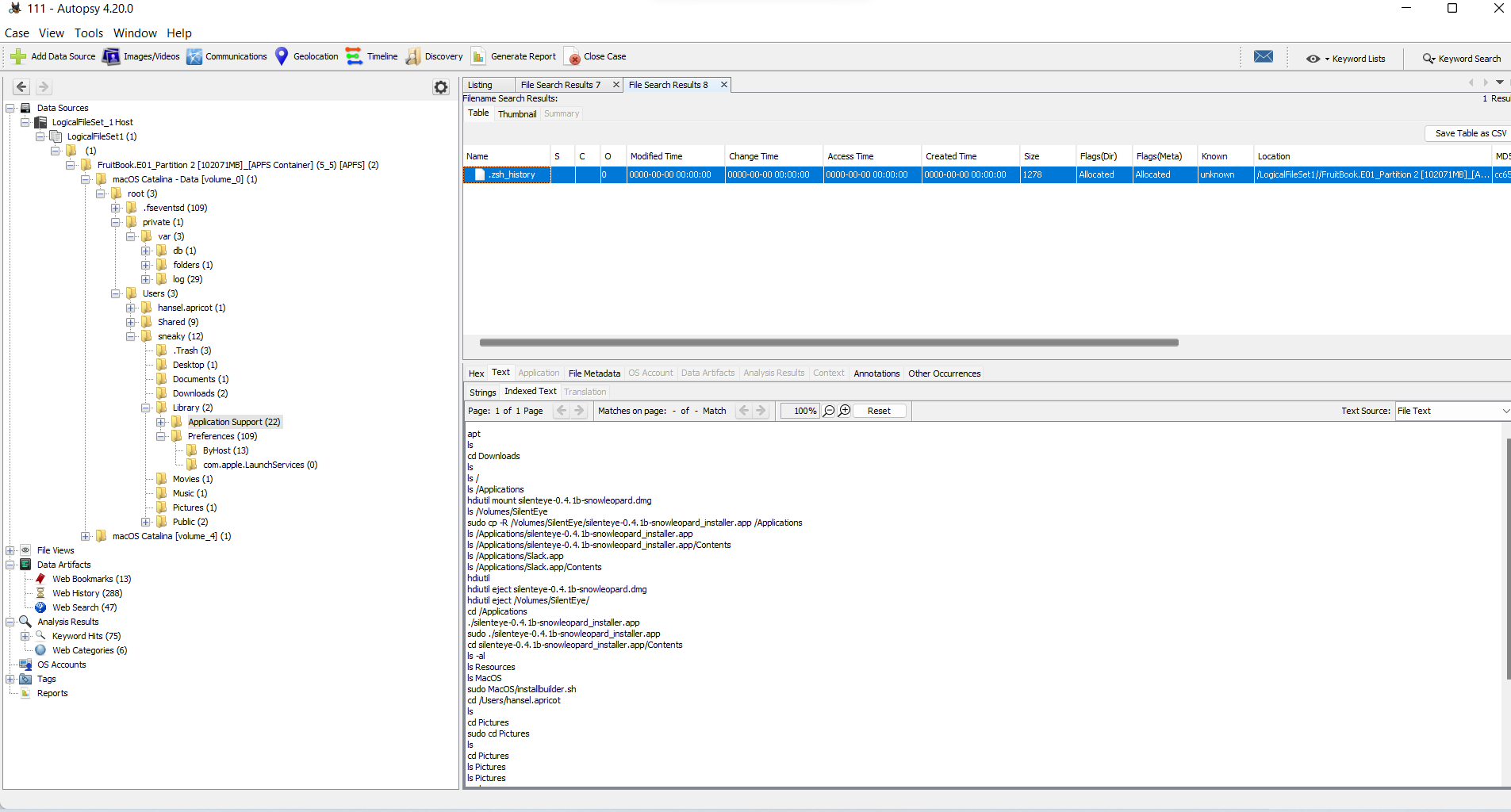

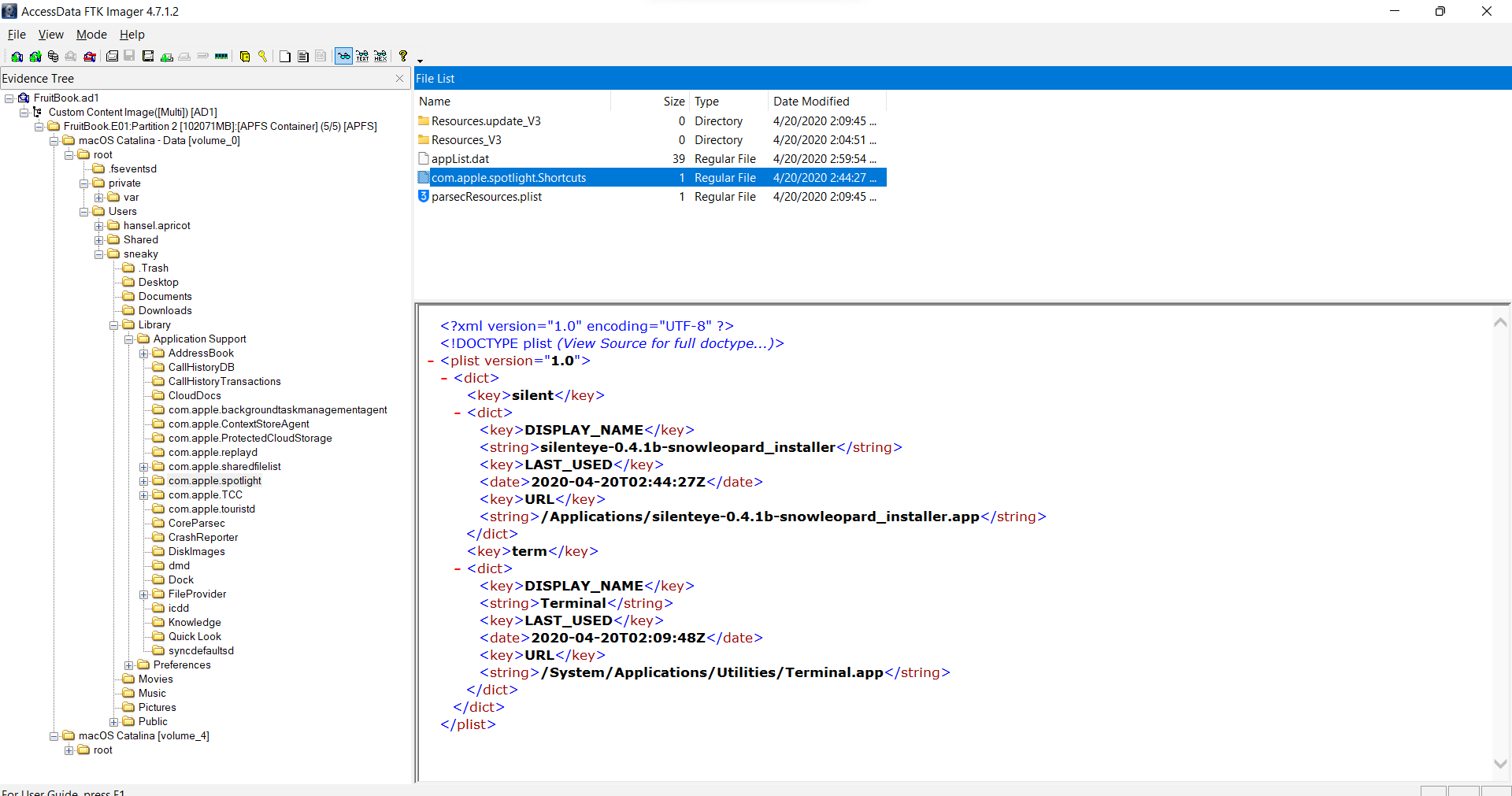

What app did the user "sneaky" try to install via a .dmg file? (one word)

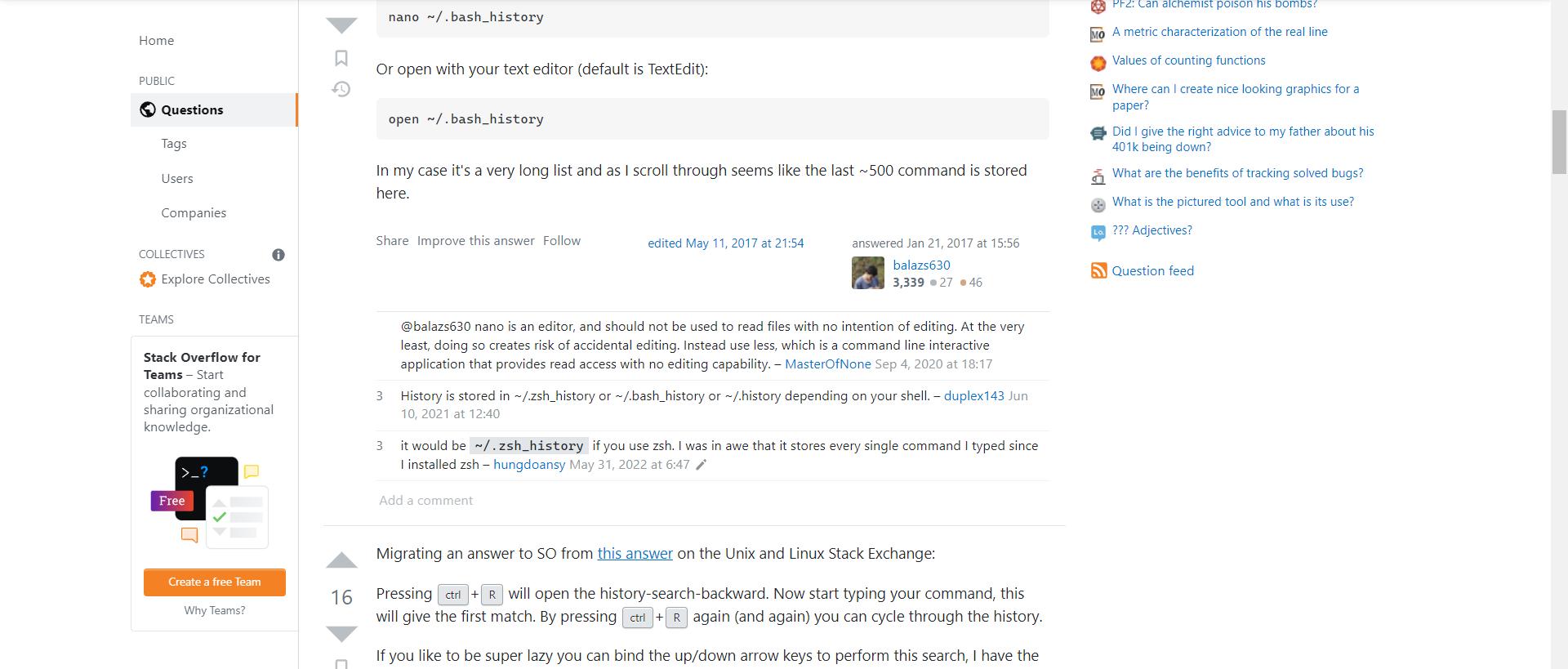

search tìm kiếm: macos terminal history và có tìm được cái này

https://stackoverflow.com/questions/41780746/searching-your-command-history-on-macos-terminal

-> silenteye-0.4.1b-snowleopard.dmg

-> silenteye-0.4.1b-snowleopard.dmg

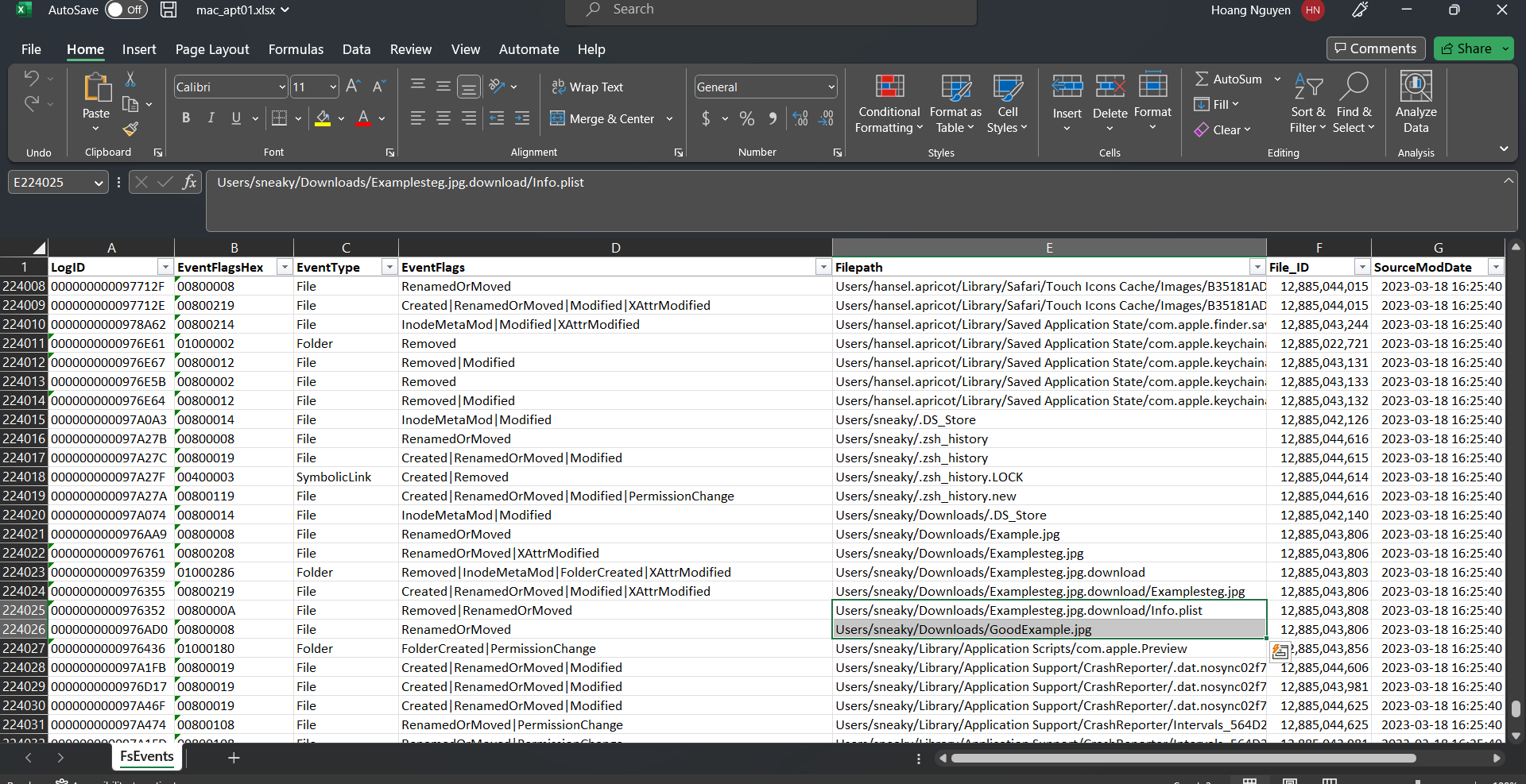

What was the file 'Examplesteg.jpg' renamed to?

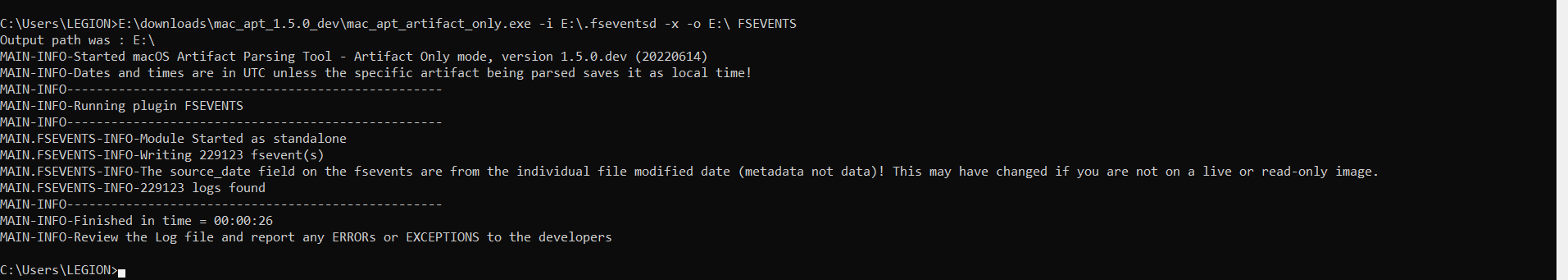

https://apple.stackexchange.com/questions/354039/what-is-the-fseventsd-log-for

lấy file về và dùng tool của question trước để phân tích

mở file phân tích ra có

mở file phân tích ra có

-> GoodExample.jpg

-> GoodExample.jpg

How much time was spent on mail.zoho.com on 4/20/2020?

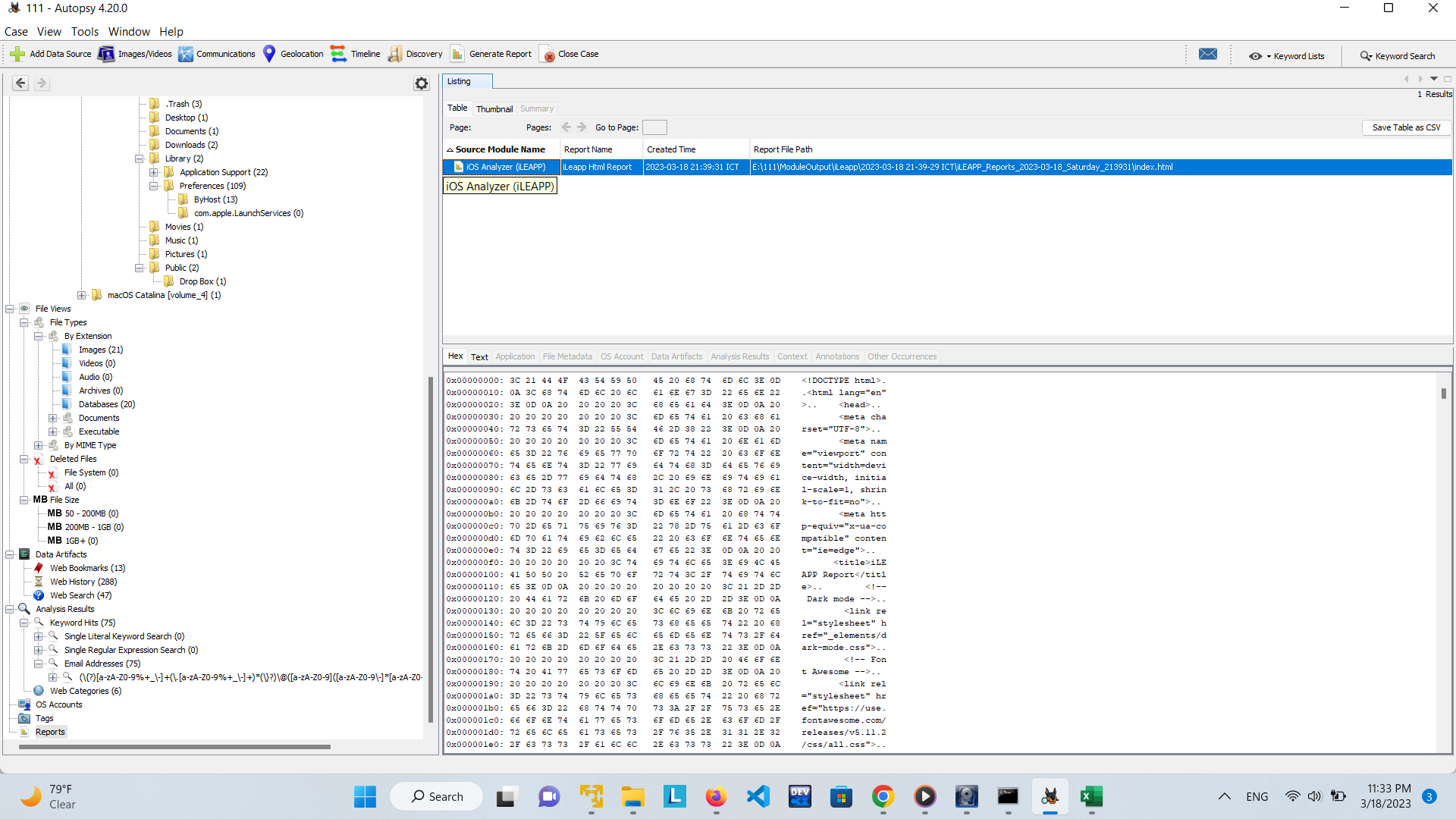

sử dụng autopsy có tự xuất ra 1 file phân tích lại disk vào đấy sẽ lấy được thời gian truy cập web của người dùng

sử dụng autopsy có tự xuất ra 1 file phân tích lại disk vào đấy sẽ lấy được thời gian truy cập web của người dùng

The main file that stores Hansel's iMessages had a few permissions changes. How many times did the permissions change?

The main file that stores Hansel's iMessages had a few permissions changes. How many times did the permissions change?

What was exactly typed in the Spotlight search bar on 4/20/2020 02:09:48

Google: macOS spotlight artifacts

sẽ cho ra kết quả:

Users/sneaky/Library/Application Support/com.apple.spotlight/

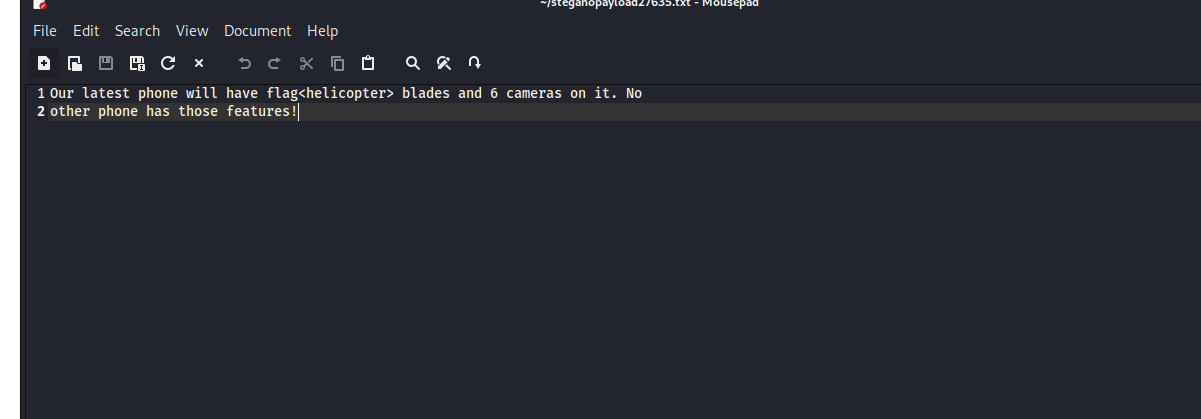

Find the flag in the GoodExample.jpg image. It's hidden with better tools.

phần details có ghi tool steghide -> ảnh ẩn bằng steghide

lúc đầu mình có nghĩ rằng phải có pass nhưng thử nhập pass trắng thì có extract ra được 1 file text và thu được flag

nội dung mail nói đến tên tệp và ip down về

nội dung mail nói đến tên tệp và ip down về

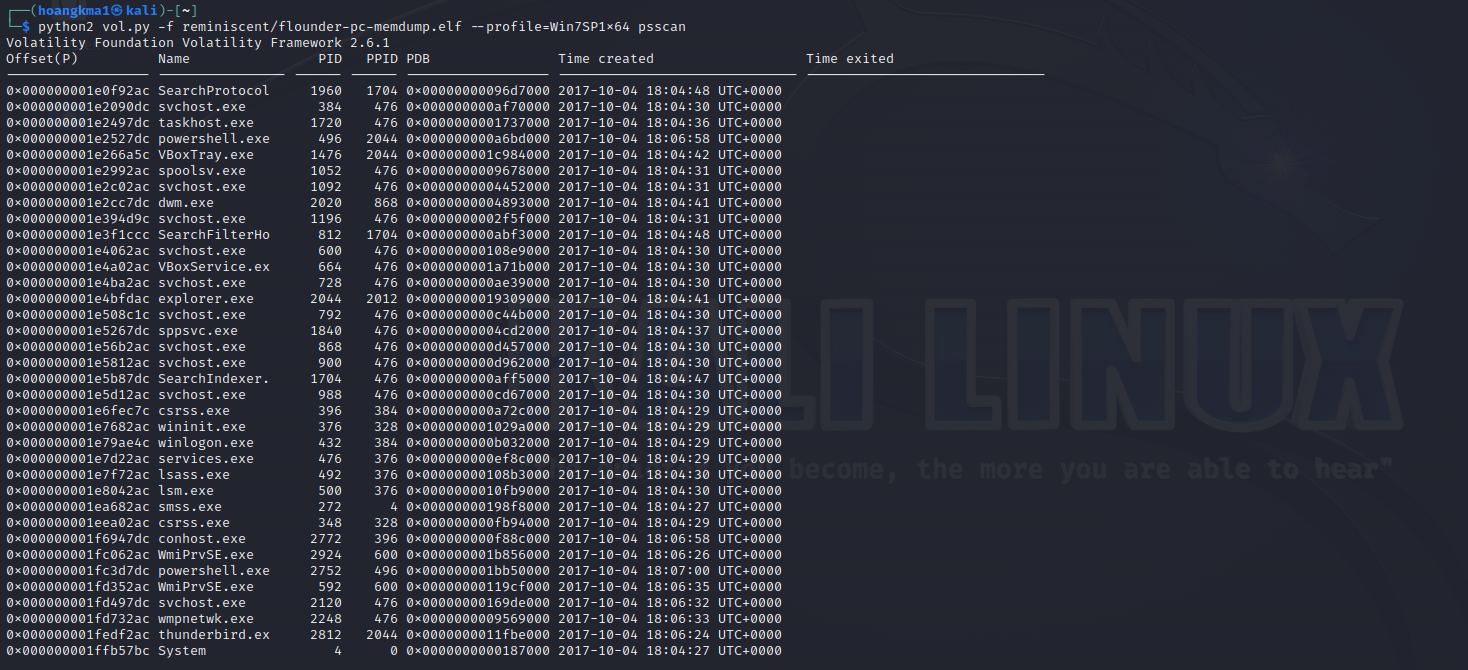

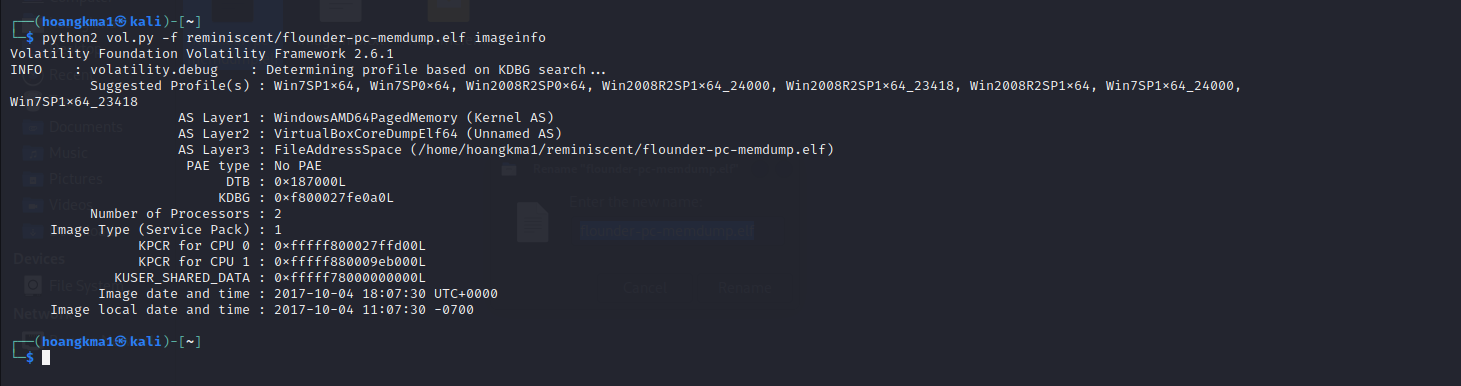

đầu tiên dùng vol lấy image info của mem để thực hiện các phân tích sau

đầu tiên dùng vol lấy image info của mem để thực hiện các phân tích sau